Certa vez, recebi uma ligação de um cliente às 2h da manhã. Suas câmeras ficaram no escuro durante a atualização porque o servidor OTA estava do outro lado do planeta. Essa única falha lhe custou uma semana inteira de rodagem de caminhões.

Para evitar falhas de download, os servidores PTZ OTA profissionais devem ser implantados em provedores globais de CDN, como AWS CloudFront 1 ou Cloudflare 2 com nós de borda locais dentro dos EUA. Essa configuração extrai o firmware do data center doméstico mais próximo. Isso reduz a perda de pacotes entre fronteiras. Também adiciona recursos à prova de falhas, como retomada de ponto de interrupção e reversão de partição dupla, para manter as câmeras ativas mesmo quando o 4G cai no meio do download.

Aqui está um segredo sujo que muitos fornecedores não lhe contarão. Muitos deles alegam “cobertura global de servidores”. Mas, na realidade, eles executam um único servidor FTP em um país. Quando suas câmeras no Texas ou em Montana tentam puxar um arquivo de firmware de 50 MB através do oceano, o download é interrompido em 90%. A câmera fica então em um estado meio atualizado. Ela está travada. Está off-line. E você precisa enviar um técnico para consertá-la manualmente. Neste artigo, explico exatamente como funciona um sistema OTA projetado adequadamente, qual deve ser a velocidade e quais são as salvaguardas necessárias para proteger sua frota contra travamentos. Todas as respostas aqui apresentadas vêm da experiência real de implantação de milhares de câmeras PTZ.

Índice

Quanto tempo leva para que minhas câmeras nos EUA façam download de uma atualização de firmware de 50 MB?

Já vi clientes esperarem mais de 40 minutos por um download de 50 MB em uma câmera 4G. Isso não é um problema de rede. Esse é um problema de localização do servidor.

Quando os servidores OTA usam nós de borda CDN baseados nos EUA, um arquivo de firmware de 50 MB normalmente é baixado em menos de 2 minutos em uma conexão 4G LTE estável. Sem nós locais, o mesmo arquivo pode levar de 10 a 40 minutos ou falhar totalmente devido à latência transfronteiriça e à perda de pacotes.

Por que a localização do servidor afeta diretamente o tempo de download

A matemática aqui é simples. A Conexão 4G LTE 3 nos EUA geralmente oferece de 10 a 30 Mbps de velocidade de download. A 10 Mbps, um arquivo de 50 MB deve ser concluído em cerca de 40 segundos. A 5 Mbps, leva cerca de 80 segundos. Mas esses números só funcionam quando o servidor está próximo.

Quando o servidor OTA fica na Ásia e a câmera fica na Califórnia, os dados passam por cabos submarinos, vários saltos de roteamento e, às vezes, até pontos de inspeção de firewall. Cada salto aumenta a latência. Cada pico de latência aumenta o risco de um timeout de TCP. E quando o TCP atinge o tempo limite, o download é reiniciado. Ou pior, ele falha silenciosamente e deixa a câmera em um estado quebrado.

A diferença da CDN

Uma CDN (Content Delivery Network) resolve isso armazenando em cache o arquivo de firmware em servidores de borda em todo o mundo. Na Loyalty-Secu, usamos AWS S3 4 e Cloudflare R2 para hospedagem de firmware. Isso significa que quando uma câmera em Los Angeles solicita uma atualização, ela extrai o arquivo de um servidor em Oregon ou no norte da Califórnia. A latência de ida e volta cai de 200-400ms para menos de 20ms.

Aqui está uma tabela de comparação para mostrar o impacto no mundo real:

| Cenário | Localização do servidor | Média. Latência | Tempo de download de 50 MB | Risco de falha |

|---|---|---|---|---|

| Servidor único no exterior (FTP) | Shenzhen, China | 250-400ms | 10-40 min | Alta |

| Nuvem com nó de borda da CDN dos EUA | Oregon / N. Califórnia | 10-20ms | 40-90 segundos | Muito baixo |

| Servidor local hospedado pelo cliente | No local (LAN) | <5ms | 10 a 20 segundos | Mínimo |

E quanto à flutuação do sinal 4G?

Para câmeras PTZ alimentadas por energia solar em áreas rurais, o sinal 4G nem sempre é estável. A conexão pode cair para 3G ou até EDGE em condições climáticas ruins. É nesse caso que retomada do ponto de interrupção torna-se fundamental. Nosso protocolo OTA rastreia exatamente quais bytes foram baixados. Se o sinal cair, a câmera aguarda. Quando o sinal volta, ela continua exatamente de onde parou. Ela não começa do zero.

Esse único recurso evitou que muitos dos meus clientes enviassem caminhões para fazendas remotas apenas para refazer o flash de uma câmera.

A atualização do firmware falhará se a conexão com o servidor no exterior for instável?

Observei que as atualizações de firmware falharam na 97% devido a um breve problema de rede. A câmera travou. O cliente perdeu um dia inteiro de filmagem em um canteiro de obras.

Sim, as atualizações de firmware podem falhar se a conexão internacional for instável. Mas um sistema OTA bem projetado evita o travamento por meio da retomada do ponto de interrupção, do backup de duas partições e da reversão automática. Esses recursos garantem que a câmera permaneça on-line mesmo quando o download for interrompido.

O risco real: o que acontece quando um download é interrompido

Vou ser direto. Se uma câmera baixar metade de um arquivo de firmware e depois tentar instalá-lo, o resultado será um dispositivo bloqueado. O firmware antigo não existe mais. O novo firmware está incompleto. A câmera não consegue inicializar. Esse não é um caso raro. Isso acontece o tempo todo com sistemas OTA baratos que não possuem verificações básicas de segurança.

A causa principal é geralmente uma das três coisas:

- Perda de pacotes transfronteiriços de roteamento por meio de links internacionais congestionados.

- Quedas de sinal 4G em áreas remotas ou rurais.

- Sobrecarga do servidor quando muitas câmeras solicitam a atualização ao mesmo tempo.

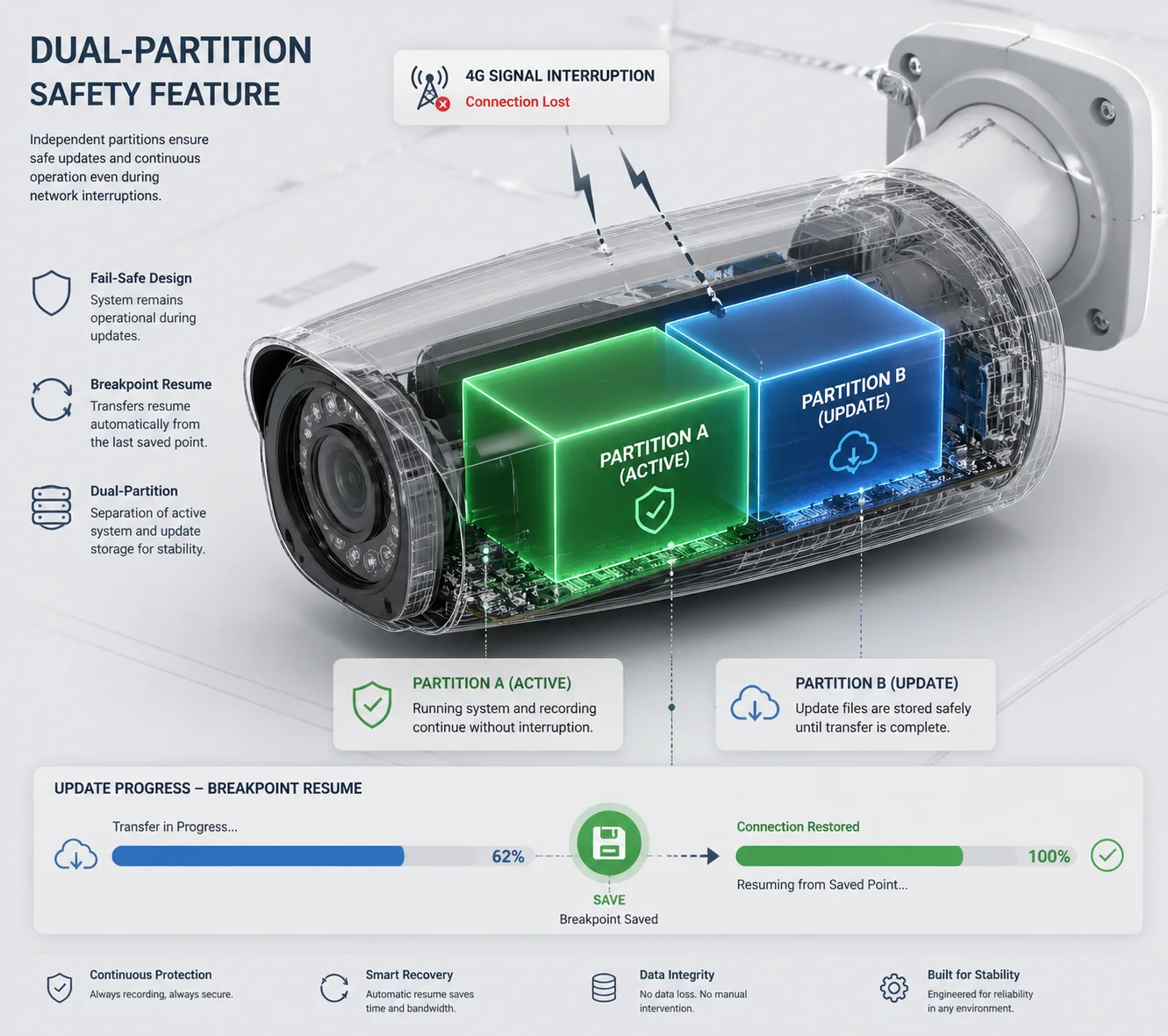

Como funciona o backup de firmware de duas partições

Na Loyalty-Secu, nossas câmeras usam um arquitetura de firmware de partição dupla (A/B). Veja a seguir como funciona passo a passo:

- A câmera faz o download do novo firmware para a Partição B durante a execução na Partição A.

- Depois que o arquivo completo é baixado, a câmera verifica o hash do arquivo (SHA-256).

- Somente se o hash corresponder, a câmera será reinicializada na Partição B.

- Se algo der errado durante a reinicialização, o carregador de inicialização voltará automaticamente para a partição A.

Isso significa que a câmera sempre tem um firmware em funcionamento para recorrer a ele. Ele nunca entra em um estado em que ambas as partições estejam corrompidas.

Três camadas de proteção contra conexões instáveis

| Camada de proteção | O que ele faz | Quando é ativado |

|---|---|---|

| Resumo do ponto de interrupção | Salva o progresso do download; é retomado após a reconexão | O sinal 4G cai no meio do download |

| Reversão de partição dupla | Mantém o firmware antigo intacto até que o novo seja verificado | Falha na verificação de hash ou falha na inicialização |

| Trava de bateria fraca | Bloqueia atualizações quando a bateria está abaixo de 30% | Câmeras alimentadas por energia solar à noite |

A trava de bateria fraca é algo que a maioria dos fornecedores ignora. Mas é essencial para implantações solares. Se uma câmera iniciar uma gravação de firmware com a bateria 15% e a energia acabar no meio do processo, a memória flash poderá ser corrompida de forma irrecuperável. Nossa lógica OTA verifica o nível da bateria antes de cada atualização. Se estiver abaixo de 30%, a atualização será adiada. Período.

Uma observação sobre GFW e tráfego transfronteiriço

Aqui está um fato interno do setor que a maioria dos fornecedores não menciona. Se o servidor OTA estiver hospedado na China continental, o tráfego de download de firmware das câmeras dos EUA deverá passar pelo Grande Firewall da China 5. Esse firewall inspeciona, limita e, às vezes, descarta pacotes internacionais. Ele não foi projetado para bloquear atualizações de firmware propositalmente. Mas o efeito é o mesmo. Os downloads são interrompidos. As conexões são reiniciadas. Os arquivos chegam corrompidos.

É por isso que a hospedagem do firmware em uma CDN global com nós de borda dos EUA não é opcional. É um requisito básico para qualquer implantação séria de B2B.

Posso hospedar os arquivos de atualização OTA em meu próprio servidor local para implantação em massa?

Eu tinha um cliente no Canadá que gerenciava 300 câmeras em 40 locais remotos. Ele queria ter controle total sobre quando e como o firmware era enviado. Uma solução somente na nuvem não era suficiente para ele.

Sim, você pode hospedar arquivos de atualização OTA em seu próprio servidor local. Muitos fabricantes profissionais de PTZ fornecem pacotes de firmware que podem ser carregados em um servidor privado ou em um servidor local. NVR 6, O sistema de gerenciamento de dados da Web é um sistema de gerenciamento de dados que oferece aos integradores de sistemas controle total sobre o tempo de implementação e o uso da largura de banda.

Por que os clientes B2B querem o controle das OTAs locais

Para integradores de sistemas como David, que gerenciam centenas de câmeras, depender do servidor em nuvem de um fornecedor para cada atualização cria vários riscos:

- Concorrência de largura de banda. Se 200 câmeras puxarem o firmware da nuvem ao mesmo tempo, o backhaul 4G ficará saturado. As transmissões de vídeo gaguejam. Os alertas são atrasados.

- Conflitos de agendamento. Os sistemas OTA em nuvem podem enviar atualizações durante o horário comercial, quando as câmeras são mais necessárias.

- Requisitos de conformidade. Alguns contratos governamentais ou empresariais exigem que nenhum dado saia da rede local.

Um servidor OTA local resolve os três problemas. O integrador faz o download do pacote de firmware uma vez, hospeda-o em uma máquina local ou em um NVR e, em seguida, envia-o para as câmeras na LAN ou por meio de uma VPN em um horário programado.

Como configurar um fluxo de trabalho de OTA local

Este é o fluxo de trabalho básico que recomendo aos meus clientes B2B:

- Baixar o pacote de firmware assinado a partir do portal seguro do Loyalty-Secu.

- Verificar o hash SHA-256 corresponde ao listado no portal.

- Carregar o arquivo em seu servidor HTTP/HTTPS local (Apache 7, Nginx, ou até mesmo um dispositivo NAS).

- Configurar o URL OTA de cada câmera para apontar para o seu servidor local em vez da nuvem.

- Teste em 1-2 câmeras primeiro (implantação de canário).

- Empurrar para o restante da frota durante uma janela de manutenção.

Implementação do Canary: A maneira inteligente de implementar atualizações

Eu sempre digo aos meus clientes: nunca atualize todas as suas câmeras de uma só vez. Use uma implantação de canários Estratégia. Escolha uma ou duas câmeras em operadoras de celular diferentes (por exemplo, uma na AT&T e outra na T-Mobile). Atualize essas câmeras primeiro. Aguarde 24 horas. Verifique se o novo firmware funciona bem com as bandas 4G locais, a plataforma VMS e o sistema de energia solar.

Somente depois que as câmeras canário passarem por todas as verificações é que você deve enviar a atualização para toda a frota. Essa abordagem evitou mais desastres do que qualquer recurso técnico isolado.

Download silencioso: Reduzindo o tempo de inatividade para segundos

Nosso sistema suporta um download silencioso modo. Nesse modo, o arquivo de firmware é baixado para o armazenamento interno da câmera fora do horário de pico. A câmera continua executando o firmware atual o tempo todo. Sem interrupções. Sem tempo de inatividade.

Quando o integrador estiver pronto, ele clica em “Execute” (Executar) no console de gerenciamento. A câmera grava o novo firmware no flash em cerca de 5 a 10 segundos e é reinicializada. Tempo total de inatividade: menos de 15 segundos.

Isso é um divisor de águas para os clientes que não podem se dar ao luxo de perder um minuto sequer de cobertura de vigilância.

Como a câmera verifica a integridade do arquivo de atualização antes da instalação?

Certa vez, testei uma câmera de um concorrente que aceitava qualquer arquivo com um .bin como firmware válido. Não há verificação de assinatura. Nenhuma verificação de hash. Essa é uma falha de segurança grande o suficiente para passar um caminhão.

As câmeras PTZ profissionais verificam a integridade do firmware usando Haxixe SHA-256 8 comparação e validação de assinatura digital antes do início da instalação. Isso garante que o arquivo não tenha sido corrompido durante o download ou adulterado por terceiros. Somente os arquivos que passam em ambas as verificações são gravados na memória flash.

Por que a verificação do firmware não é negociável

Um arquivo de firmware é o cérebro da sua câmera. Se alguém o modificar, poderá injetar malware, desativar a gravação ou abrir uma porta dos fundos na rede do seu cliente. Para um integrador de sistemas que implementa câmeras em bancos, prédios governamentais ou infraestruturas críticas, esse não é um risco teórico. É uma ameaça real.

A verificação protege contra dois problemas principais:

- Download de corrupção. Os bits podem se inverter durante a transferência em links 4G instáveis. Até mesmo um único byte corrompido pode tornar o firmware impossível de ser inicializado.

- Violação. Um invasor man-in-the-middle em uma rede não segura poderia substituir o arquivo de firmware por uma versão maliciosa.

O processo de verificação passo a passo

Aqui está exatamente o que acontece dentro de uma câmera Loyalty-Secu quando ela recebe um arquivo de firmware:

Etapa 1: Verificação de hash (SHA-256)

A câmera calcula o hash SHA-256 do arquivo baixado. Em seguida, ela compara esse hash com o hash esperado fornecido pelo servidor OTA. Se os hashes não corresponderem, o arquivo será excluído e o download será tentado novamente.

Etapa 2: Validação da assinatura digital

O arquivo de firmware é assinado com a chave privada do Loyalty-Secu durante o processo de criação. A câmera contém a chave pública correspondente. Ela usa essa chave para verificar o assinatura digital 9 no arquivo. Se a assinatura for inválida, o arquivo será rejeitado. Essa etapa garante que o firmware foi realmente criado pelo Loyalty-Secu e não por outra pessoa.

Etapa 3: Verificação da versão

A câmera compara o número da versão do firmware. Ela não instalará uma versão anterior à que está sendo executada no momento, a menos que o integrador habilite explicitamente o modo de downgrade. Isso evita reversões acidentais.

Etapa 4: Verificação do nível de potência

Nos modelos alimentados por energia solar, a câmera verifica o nível da bateria. Se ele estiver abaixo de 30%, a instalação será adiada. Isso evita que o processo de gravação seja interrompido por uma queda de energia.

Comparação de métodos de verificação em todo o setor

| Método de verificação | Nível de segurança | Comum em | Lealdade-Secu |

|---|---|---|---|

| Nenhuma verificação | Nenhum | Câmeras ultra baratas | ❌ |

| Somente soma de verificação CRC32 | Baixa | Câmeras de consumo econômicas | ❌ |

| Verificação de hash SHA-256 | Médio | Câmeras de médio porte | ✅ |

| SHA-256 + Assinatura digital | Alta | Câmeras profissionais / B2B | ✅ |

| SHA-256 + assinatura + inicialização segura | Muito alta | Infraestrutura militar/crítica | ✅ (modelos selecionados) |

Em nível profissional B2B, considero o SHA-256 mais a assinatura digital como o padrão mínimo aceitável. Qualquer coisa abaixo disso é um risco. Se o seu fornecedor atual usa apenas CRC32 ou nenhuma verificação, recomendo enfaticamente que mude antes que um incidente de segurança o obrigue a isso.

E quanto à OTA em redes não seguras?

Todo o tráfego OTA de nossas câmeras usa HTTPS (TLS 1.2 ou superior) 10. O arquivo de firmware é criptografado em trânsito. Mesmo que alguém intercepte o tráfego, não poderá ler ou modificar o arquivo. Combinado com a verificação de assinatura no dispositivo, isso cria uma cadeia completa de confiança desde o nosso servidor de compilação até a memória flash da câmera.

Conclusão

Um sistema OTA confiável precisa de nós CDN locais, retomada de pontos de interrupção, reversão de duas partições e verificações de assinatura de firmware. Esses não são extras opcionais. São eles que separam as implementações profissionais das falhas dispendiosas.

1. CDN global do AWS CloudFront com mais de 100 locais de borda em todo o mundo. ︎ 2. Rede de fornecimento de conteúdo da Cloudflare com proteção integrada contra DDoS. ︎ 3. Especificações técnicas 3GPP para redes celulares 4G LTE. ︎ 4. Armazenamento de objetos na nuvem do AWS S3 para hospedagem segura de firmware. ︎ 5. Visão geral do Grande Firewall da China e da filtragem da Internet. ︎ 6. Noções básicas de gravador de vídeo em rede para armazenamento centralizado de vigilância. ︎ 7. Servidor HTTP Apache para hospedar arquivos de atualização OTA locais. ︎ 8. Explicação técnica da função de hash criptográfico SHA-256. ︎ 9. Como as assinaturas digitais verificam a autenticidade e a integridade do firmware. ︎ 10. Por que a criptografia TLS é importante para atualizações seguras de firmware over-the-air. ︎