Un jour, un client m'a appelé à 2 heures du matin. Ses caméras s'étaient éteintes en cours de mise à jour parce que le serveur OTA se trouvait à l'autre bout de la planète. Cette défaillance lui a coûté une semaine entière de roulage de camion.

Pour éviter les échecs de téléchargement, les serveurs PTZ OTA professionnels doivent être déployés sur des fournisseurs CDN mondiaux tels que AWS CloudFront 1 ou Cloudflare 2 avec des nœuds de bordure locaux à l'intérieur des États-Unis. Cette configuration tire les microprogrammes du centre de données national le plus proche. Elle réduit les pertes de paquets transfrontalières. Elle ajoute également des fonctions de sécurité telles que la reprise au point d'arrêt et le retour en arrière de la double partition pour maintenir les caméras en vie même lorsque la 4G tombe en cours de téléchargement.

Voici un sale secret que de nombreux fournisseurs ne vous diront pas. Beaucoup d'entre eux revendiquent une “couverture mondiale des serveurs”. Mais en réalité, ils gèrent un seul serveur FTP dans un seul pays. Lorsque vos caméras situées au Texas ou au Montana tentent de télécharger un fichier firmware de 50 Mo à travers l'océan, le téléchargement s'interrompt à 90%. La caméra reste alors dans un état de demi-mise à jour. Elle est bloquée. Elle est hors ligne. Et vous devez envoyer un technicien pour la réparer à la main. Dans cet article, j'explique exactement comment fonctionne un système OTA bien conçu, à quelle vitesse il doit être mis en œuvre et quelles sont les mesures de protection dont vous avez besoin pour éviter que votre flotte ne se bloque. Chaque réponse est issue d'une expérience de déploiement réel sur des milliers de caméras PTZ.

Table des matières

Combien de temps faut-il à mes caméras aux États-Unis pour télécharger une mise à jour de firmware de 50 Mo ?

J'ai vu des clients attendre plus de 40 minutes pour un téléchargement de 50 Mo sur une caméra 4G. Ce n'est pas un problème de réseau. C'est un problème de localisation du serveur.

Lorsque les serveurs OTA utilisent des nœuds CDN basés aux États-Unis, un fichier de firmware de 50 Mo se télécharge généralement en moins de 2 minutes sur une connexion 4G LTE stable. En l'absence de nœuds locaux, le même fichier peut prendre de 10 à 40 minutes ou échouer complètement en raison de la latence transfrontalière et de la perte de paquets.

Pourquoi l'emplacement du serveur affecte-t-il directement le temps de téléchargement ?

Le calcul est simple. A Connexion 4G LTE 3 aux États-Unis vous offre généralement une vitesse de téléchargement de 10 à 30 Mbps. À 10 Mbps, un fichier de 50 Mo devrait être téléchargé en 40 secondes environ. À 5 Mbps, il faut environ 80 secondes. Mais ces chiffres ne sont valables que si le serveur est proche.

Lorsque le serveur OTA se trouve en Asie et la caméra en Californie, les données transitent par des câbles sous-marins, de multiples sauts d'acheminement et parfois même des points d'inspection de pare-feu. Chaque saut ajoute de la latence. Chaque pic de latence augmente le risque de dépassement de délai TCP. Et lorsque le protocole TCP s'arrête, le téléchargement redémarre. Ou pire, il échoue silencieusement et laisse la caméra dans un état de panne.

La différence CDN

Un CDN (Content Delivery Network) résout ce problème en mettant en cache votre fichier firmware sur des serveurs périphériques dans le monde entier. Chez Loyalty-Secu, nous utilisons AWS S3 4 et Cloudflare R2 pour l'hébergement des microprogrammes. Ainsi, lorsqu'une caméra située à Los Angeles demande une mise à jour, elle extrait le fichier d'un serveur situé dans l'Oregon ou en Californie du Nord. La latence aller-retour passe de 200-400 ms à moins de 20 ms.

Voici un tableau comparatif qui montre l'impact réel :

| Scénario | Emplacement du serveur | Moyenne Temps de latence | 50MB Temps de téléchargement | Risque de défaillance |

|---|---|---|---|---|

| Serveur unique à l'étranger (FTP) | Shenzhen, Chine | 250-400 ms | 10-40 min | Haut |

| Nuage avec nœud périphérique CDN américain | Oregon / Californie du Nord | 10-20ms | 40-90 sec | Très faible |

| Serveur local hébergé par le client | Sur place (LAN) | <5ms | 10-20 sec | Minime |

Qu'en est-il de la fluctuation du signal 4G ?

Pour les caméras PTZ alimentées à l'énergie solaire dans les zones rurales, le signal 4G n'est pas toujours stable. La connexion peut tomber à 3G ou même EDGE par mauvais temps. C'est pourquoi reprise du point d'arrêt devient critique. Notre protocole OTA permet de savoir exactement quels octets ont été téléchargés. Si le signal diminue, la caméra attend. Lorsque le signal revient, elle reprend là où elle s'est arrêtée. Elle ne recommence pas.

Cette simple fonction a évité à bon nombre de mes clients d'envoyer des camions sur des sites agricoles éloignés simplement pour refaire la mise au point d'un appareil photo.

La mise à jour de mon micrologiciel échouera-t-elle si la connexion au serveur d'outre-mer est instable ?

J'ai vu des mises à jour de microprogrammes échouer sur 97% à cause d'un bref problème de réseau. La caméra s'est figée. Le client a perdu une journée entière d'images d'un chantier de construction.

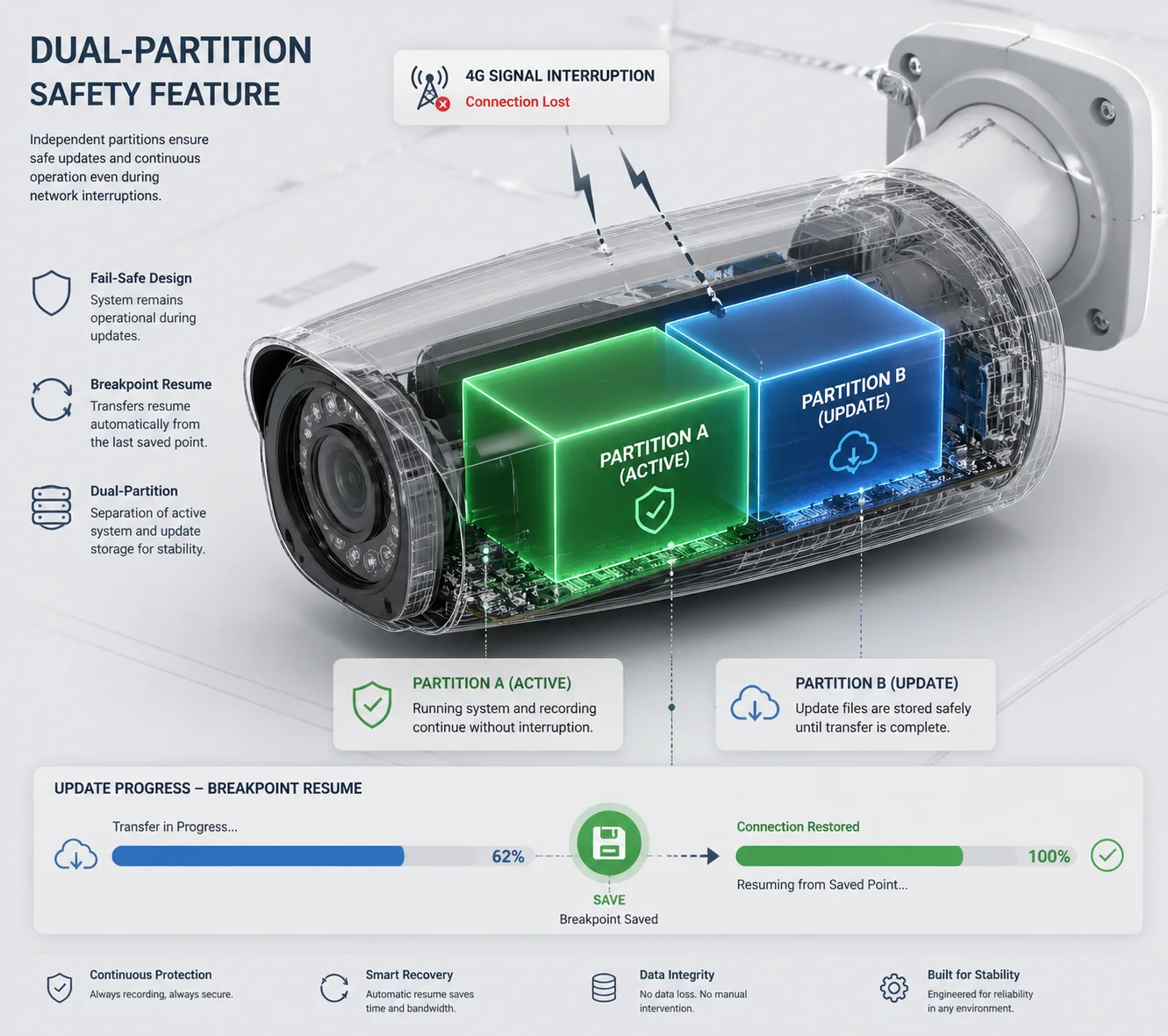

Oui, les mises à jour du micrologiciel peuvent échouer si la connexion à l'étranger est instable. Mais un système OTA bien conçu empêche le bricolage grâce à la reprise des points d'arrêt, à la sauvegarde de la double partition et au retour en arrière automatique. Ces fonctions garantissent que la caméra reste en ligne même lorsque le téléchargement est interrompu.

Le vrai risque : ce qui se passe en cas de rupture de téléchargement

Permettez-moi d'être direct. Si un appareil photo télécharge la moitié d'un fichier de micrologiciel et tente ensuite de l'installer, le résultat est un appareil bloqué. L'ancien micrologiciel a disparu. Le nouveau microprogramme est incomplet. L'appareil ne peut pas démarrer. Il ne s'agit pas d'un cas rare. Cela arrive tout le temps avec des systèmes OTA bon marché qui manquent de contrôles de sécurité de base.

La cause première est généralement l'une des trois choses suivantes :

- Perte de paquets transfrontalière de passer par des liaisons internationales encombrées.

- Baisse du signal 4G dans les régions éloignées ou rurales.

- Surcharge du serveur lorsque trop de caméras demandent la mise à jour en même temps.

Fonctionnement de la sauvegarde des microprogrammes sur deux partitions

Chez Loyalty-Secu, nos caméras utilisent une technologie de pointe. architecture micrologicielle à double partition (A/B). Voici comment cela fonctionne, étape par étape :

- L'appareil photo télécharge le nouveau micrologiciel sur la partition B tout en fonctionnant sur la partition A.

- Une fois le fichier complet téléchargé, la caméra vérifie le hachage du fichier (SHA-256).

- Ce n'est que si le hachage correspond que l'appareil photo redémarre dans la partition B.

- Si un problème survient pendant le redémarrage, le chargeur de démarrage revient automatiquement à la partition A.

Cela signifie que l'appareil photo dispose toujours d'un micrologiciel opérationnel de se rabattre sur elle. Il n'entre jamais dans un état où les deux partitions sont corrompues.

Trois couches de protection contre les connexions instables

| Couche de protection | Ce qu'il fait | Quand il s'active |

|---|---|---|

| Résumé du point d'arrêt | Sauvegarde de la progression du téléchargement ; reprend après la reconnexion | Le signal 4G s'interrompt au milieu du téléchargement |

| Recul de la double partition | Maintient l'ancien micrologiciel intact jusqu'à ce que le nouveau soit vérifié | Échec de la vérification du hachage ou échec du démarrage |

| Verrouillage en cas de batterie faible | Bloque les mises à jour lorsque la batterie est inférieure à 30% | Caméras solaires de nuit |

Le verrouillage en cas de batterie faible est un élément que la plupart des fournisseurs ignorent. Mais il est essentiel pour les déploiements solaires. Si une caméra commence à écrire un micrologiciel avec une batterie 15% et que l'alimentation est coupée à mi-parcours, la mémoire flash peut être corrompue et irrécupérable. Notre logique OTA vérifie le niveau de la batterie avant chaque mise à jour. S'il est inférieur à 30%, la mise à jour est reportée. Période.

Note sur le trafic transfrontalier et la navigation à courte distance

Voici un fait connu de l'industrie que la plupart des fournisseurs ne mentionnent pas. Si le serveur OTA est hébergé en Chine continentale, le trafic de téléchargement de microprogrammes des caméras américaines doit passer par le serveur OTA de la Chine continentale. Grande Muraille de Chine 5. Ce pare-feu inspecte, restreint et parfois bloque les paquets internationaux. Il n'est pas conçu pour bloquer délibérément les mises à jour des microprogrammes. Mais l'effet est le même. Les téléchargements sont bloqués. Les connexions sont réinitialisées. Les fichiers arrivent corrompus.

C'est pourquoi l'hébergement des microprogrammes sur un CDN mondial avec des nœuds américains n'est pas facultatif. Il s'agit d'une exigence de base pour tout déploiement B2B sérieux.

Puis-je héberger les fichiers de mise à jour OTA sur mon propre serveur local pour un déploiement de masse ?

J'avais un client au Canada qui gérait 300 caméras réparties sur 40 sites distants. Il souhaitait avoir un contrôle total sur le moment et la manière dont les microprogrammes étaient mis à jour. Une solution basée uniquement sur le cloud n'était pas suffisante pour lui.

Oui, vous pouvez héberger des fichiers de mise à jour OTA sur votre propre serveur local. De nombreux fabricants de PTZ professionnels fournissent des microprogrammes qui peuvent être téléchargés sur un serveur privé ou sur un site Web. NVR 6, permettant aux intégrateurs de systèmes de contrôler totalement le calendrier de déploiement et l'utilisation de la bande passante.

Pourquoi les clients B2B veulent contrôler les OTA locales

Pour les intégrateurs de systèmes comme David, qui gèrent des centaines de caméras, dépendre du serveur en nuage d'un fournisseur pour chaque mise à jour présente plusieurs risques :

- Concurrence en matière de bande passante. Si 200 caméras tirent toutes en même temps des microprogrammes de l'informatique en nuage, la liaison 4G est saturée. Les flux vidéo sont saccadés. Les alertes sont retardées.

- Conflits d'horaires. Les systèmes OTA dans le nuage peuvent envoyer des mises à jour pendant les heures de bureau, lorsque les caméras sont le plus utilisées.

- Exigences de conformité. Certains contrats gouvernementaux ou d'entreprise exigent qu'aucune donnée ne quitte le réseau local.

Un serveur OTA local résout ces trois problèmes. L'intégrateur télécharge une fois le progiciel, l'héberge sur une machine locale ou un NVR, puis le transmet aux caméras sur le réseau local ou via un VPN à une heure programmée.

Comment mettre en place un flux de travail OTA local ?

Voici le flux de travail de base que je recommande à mes clients B2B :

- Télécharger le paquet de firmware signé depuis le portail sécurisé de Loyalty-Secu.

- Vérifier le hachage SHA-256 correspond à celui qui figure sur le portail.

- Télécharger le fichier vers votre serveur HTTP/HTTPS local (Apache 7, Nginx, ou même un périphérique NAS).

- Configurer l'URL OTA de chaque caméra pour qu'elle pointe vers votre serveur local plutôt que vers le nuage.

- Test sur 1 ou 2 caméras d'abord (déploiement du canari).

- Pousser au reste de la flotte pendant une fenêtre de maintenance.

Déploiement de Canary : La manière intelligente de déployer des mises à jour

Je dis toujours à mes clients : ne mettez jamais à jour tous vos appareils photo en même temps. Utilisez un déploiement du canari stratégie. Choisissez un ou deux appareils photo sur différents opérateurs cellulaires (par exemple, un sur AT&T, un sur T-Mobile). Mettez-les à jour en premier. Attendez 24 heures. Vérifiez que le nouveau micrologiciel fonctionne bien avec les bandes 4G locales, la plateforme VMS et le système d'alimentation solaire.

Ce n'est qu'une fois que les caméras canaris ont passé toutes les vérifications que vous devez diffuser la mise à jour à l'ensemble du parc. Cette approche a permis d'éviter plus de catastrophes que n'importe quelle autre caractéristique technique.

Téléchargement silencieux : Réduire les temps d'arrêt à quelques secondes

Notre système prend en charge un téléchargement silencieux mode. Dans ce mode, le fichier du micrologiciel est téléchargé dans la mémoire interne de l'appareil photo pendant les heures creuses. L'appareil photo continue d'exécuter son microprogramme actuel pendant toute la durée de l'opération. Pas d'interruption. Pas de temps d'arrêt.

Lorsque l'intégrateur est prêt, il clique sur “Exécuter” dans la console de gestion. La caméra écrit le nouveau micrologiciel sur la mémoire flash en 5 à 10 secondes et redémarre. Temps d'arrêt total : moins de 15 secondes.

Cela change la donne pour les clients qui ne peuvent pas se permettre de perdre ne serait-ce qu'une minute de surveillance.

Comment la caméra vérifie-t-elle l'intégrité du fichier de mise à jour avant de l'installer ?

J'ai testé une fois un appareil photo concurrent qui acceptait n'importe quel fichier avec un format .bin comme un micrologiciel valide. Pas de vérification de la signature. Pas de vérification du hachage. Il s'agit là d'une faille de sécurité suffisamment importante pour y faire passer un camion.

Les caméras PTZ professionnelles vérifient l'intégrité du micrologiciel à l'aide de Hachure SHA-256 8 et la validation de la signature numérique avant le début de l'installation. Cela permet de s'assurer que le fichier n'a pas été corrompu pendant le téléchargement ou modifié par un tiers. Seuls les fichiers qui passent les deux contrôles sont écrits sur la mémoire flash.

Pourquoi la vérification des microprogrammes n'est pas négociable

Un fichier de micrologiciel est le cerveau de votre caméra. Si quelqu'un le modifie, il peut injecter des logiciels malveillants, désactiver l'enregistrement ou ouvrir une porte dérobée sur le réseau de votre client. Pour un intégrateur de systèmes qui déploie des caméras dans des banques, des bâtiments publics ou des infrastructures critiques, il ne s'agit pas d'un risque théorique. Il s'agit d'une menace réelle.

La vérification permet de se prémunir contre deux problèmes principaux :

- Télécharger la corruption. Les bits peuvent s'inverser pendant le transfert sur des liaisons 4G instables. Un seul octet corrompu peut rendre le micrologiciel non amorçable.

- Falsification. Un attaquant de type "man-in-the-middle" sur un réseau non sécurisé pourrait remplacer le fichier du micrologiciel par une version malveillante.

Le processus de vérification étape par étape

Voici exactement ce qui se passe à l'intérieur d'un appareil photo Loyalty-Secu lorsqu'il reçoit un fichier firmware :

Étape 1 : Vérification du hachage (SHA-256)

L'appareil photo calcule le hachage SHA-256 du fichier téléchargé. Il compare ensuite ce hachage au hachage attendu fourni par le serveur OTA. Si les hachages ne correspondent pas, le fichier est supprimé et le téléchargement est recommencé.

Étape 2 : Validation de la signature numérique

Le fichier du micrologiciel est signé avec la clé privée de Loyalty-Secu pendant le processus de construction. La caméra contient la clé publique correspondante. Elle utilise cette clé pour vérifier le signature numérique 9 sur le fichier. Si la signature n'est pas valide, le fichier est rejeté. Cette étape permet de s'assurer que le micrologiciel a bien été créé par Loyalty-Secu et non par quelqu'un d'autre.

Étape 3 : Vérification de la version

La caméra compare le numéro de version du micrologiciel. Elle n'installera pas une version plus ancienne que celle en cours d'exécution, à moins que l'intégrateur n'active explicitement le mode de rétrogradation. Cela permet d'éviter les retours en arrière accidentels.

Étape 4 : Vérification du niveau de puissance

Pour les modèles fonctionnant à l'énergie solaire, la caméra vérifie le niveau de la batterie. S'il est inférieur à 30%, l'installation est reportée. Cela permet d'éviter que le processus d'écriture ne soit interrompu par une panne de courant.

Comparaison des méthodes de vérification dans l'industrie

| Méthode de vérification | Niveau de sécurité | Commun en | Loyauté-Secu |

|---|---|---|---|

| Pas de vérification | Aucun | Appareils photo ultra-économiques | ❌ |

| Somme de contrôle CRC32 uniquement | Faible | Appareils photo grand public à petit budget | ❌ |

| Vérification du hachage SHA-256 | Moyen | Appareils photo de milieu de gamme | ✅ |

| SHA-256 + Signature numérique | Haut | Caméras professionnelles / B2B | ✅ |

| SHA-256 + Signature + Secure Boot | Très élevé | Militaire / infrastructure critique | ✅ (certains modèles) |

Au niveau professionnel B2B, je considère que SHA-256 et la signature numérique constituent la norme minimale acceptable. Tout ce qui est inférieur est une responsabilité. Si votre fournisseur actuel n'utilise que CRC32 ou pas de contrôle du tout, je vous recommande vivement de changer de fournisseur avant qu'un incident de sécurité ne vous y oblige.

Qu'en est-il de l'OTA sur les réseaux non sécurisés ?

Tout le trafic OTA de nos caméras utilise HTTPS (TLS 1.2 ou supérieur) 10. Le fichier du micrologiciel est crypté en transit. Même si quelqu'un intercepte le trafic, il ne peut ni lire ni modifier le fichier. Combiné à la vérification de la signature sur l'appareil, cela crée une chaîne de confiance complète depuis notre serveur de développement jusqu'à la mémoire flash de l'appareil photo.

Conclusion

Un système OTA fiable a besoin de nœuds CDN locaux, d'une reprise des points d'arrêt, d'un retour en arrière sur deux partitions et d'une vérification des signatures des microprogrammes. Il ne s'agit pas d'options supplémentaires. C'est ce qui distingue les déploiements professionnels des échecs coûteux.

1. CDN mondial AWS CloudFront avec plus de 100 sites dans le monde entier. ︎ 2. Réseau de diffusion de contenu Cloudflare avec protection DDoS intégrée. ︎ 3. Spécifications techniques 3GPP pour les réseaux cellulaires 4G LTE. ︎ 4. Stockage d'objets dans le nuage AWS S3 pour l'hébergement sécurisé des microprogrammes. ︎ 5. Vue d'ensemble de la Grande Muraille de Chine et du filtrage de l'internet. ︎ 6. Enregistreur vidéo en réseau pour le stockage centralisé des données de surveillance. ︎ 7. Serveur HTTP Apache pour l'hébergement des fichiers de mise à jour OTA locaux. ︎ 8. Explication technique de la fonction de hachage cryptographique SHA-256. ︎ 9. Comment les signatures numériques vérifient l'authenticité et l'intégrité des microprogrammes. ︎ 10. Pourquoi le cryptage TLS est important pour les mises à jour sécurisées des microprogrammes. ︎