Una vez recibí una llamada de un cliente a las 2 de la madrugada. Sus cámaras se apagaron a mitad de la actualización porque el servidor OTA estaba en la otra punta del planeta. Ese fallo le costó una semana entera de viajes en camión.

Para evitar fallos de descarga, los servidores PTZ OTA profesionales deben desplegarse en proveedores CDN globales como AWS CloudFront 1 o Cloudflare 2 con nodos de borde locales dentro de EE.UU. Esta configuración extrae el firmware del centro de datos nacional más cercano. Reduce la pérdida de paquetes transfronterizos. También añade funciones a prueba de fallos, como la reanudación de puntos de interrupción y la reversión de particiones duales, para mantener las cámaras activas incluso cuando se interrumpe la conexión 4G a mitad de la descarga.

He aquí un sucio secreto que muchos proveedores no le contarán. Muchos de ellos dicen tener “cobertura global de servidores”. Pero en realidad, tienen un único servidor FTP en un solo país. Cuando sus cámaras en Texas o Montana intentan extraer un archivo de firmware de 50 MB a través del océano, la descarga se interrumpe en 90%. La cámara se queda a medio actualizar. Está atascada. Está fuera de línea. Y tienes que enviar a un técnico para que la arregle a mano. En este artículo, desmenuzo exactamente cómo funciona un sistema OTA correctamente diseñado, lo rápido que debería ser, y qué salvaguardias necesita para proteger su flota de bricking. Todas las respuestas se basan en experiencias reales con miles de cámaras PTZ.

Índice

¿Cuánto tardan mis cámaras de EE.UU. en descargar una actualización de firmware de 50 MB?

He visto a clientes esperar más de 40 minutos para una descarga de 50 MB en una cámara 4G. Eso no es un problema de red. Es un problema de ubicación del servidor.

Cuando los servidores OTA utilizan nodos CDN edge con sede en EE.UU., un archivo de firmware de 50 MB suele descargarse en menos de 2 minutos con una conexión 4G LTE estable. Sin nodos locales, el mismo archivo puede tardar de 10 a 40 minutos o fallar por completo debido a la latencia transfronteriza y la pérdida de paquetes.

Por qué la ubicación del servidor afecta directamente al tiempo de descarga

Las matemáticas son sencillas. A Conexión 4G LTE 3 en EE.UU. suele dar entre 10 y 30 Mbps de velocidad de descarga. A 10 Mbps, un archivo de 50 MB debería terminarse en unos 40 segundos. A 5 Mbps, tarda unos 80 segundos. Pero estas cifras sólo funcionan cuando el servidor está cerca.

Cuando el servidor OTA está en Asia y la cámara en California, los datos viajan a través de cables submarinos, múltiples saltos de enrutamiento y, a veces, incluso puntos de inspección de cortafuegos. Cada salto añade latencia. Cada pico de latencia aumenta el riesgo de que se agote el tiempo de espera TCP. Y cuando se agota el tiempo de espera TCP, la descarga se reinicia. O peor aún, falla silenciosamente y deja la cámara en un estado roto.

La diferencia CDN

Una CDN (Content Delivery Network) lo soluciona almacenando en caché su archivo de firmware en servidores periféricos repartidos por todo el mundo. En Loyalty-Secu, utilizamos AWS S3 4 y Cloudflare R2 para el alojamiento del firmware. Esto significa que cuando una cámara de Los Ángeles solicita una actualización, obtiene el archivo de un servidor de Oregón o del norte de California. La latencia de ida y vuelta se reduce de 200-400 ms a menos de 20 ms.

He aquí una tabla comparativa para mostrar el impacto en el mundo real:

| Escenario | Ubicación del servidor | Avg. Latencia | 50 MB Tiempo de descarga | Riesgo de fracaso |

|---|---|---|---|---|

| Servidor único en el extranjero (FTP) | Shenzhen, China | 250-400ms | 10-40 min | Alta |

| Nube con nodo de borde CDN estadounidense | Oregón / N. California | 10-20ms | 40-90 segundos | Muy bajo |

| Servidor local alojado por el cliente | In situ (LAN) | <5ms | 10-20 segundos | Mínimo |

¿Qué pasa con la fluctuación de la señal 4G?

Para las cámaras PTZ alimentadas por energía solar en zonas rurales, la señal 4G no siempre es estable. La conexión puede caer a 3G o incluso a EDGE con mal tiempo. Aquí es donde reanudar punto de interrupción se vuelve crítica. Nuestro protocolo OTA rastrea exactamente qué bytes se han descargado. Si la señal cae, la cámara espera. Cuando vuelve la señal, retoma el proceso justo donde lo dejó. No vuelve a empezar.

Esta única función ha evitado a muchos de mis clientes tener que enviar camiones a granjas remotas sólo para volver a flashear una cámara.

¿Fallará mi actualización de firmware si la conexión con el servidor de ultramar es inestable?

He visto actualizaciones de firmware fallar en 97% debido a un breve hipo de red. La cámara se congeló. El cliente perdió un día entero de grabaciones de una obra en construcción.

Sí, las actualizaciones de firmware pueden fallar si la conexión con el extranjero es inestable. Pero un sistema OTA bien diseñado evita el bricking mediante la reanudación de puntos de interrupción, la copia de seguridad de doble partición y la reversión automática. Estas funciones garantizan que la cámara siga conectada aunque se interrumpa la descarga.

El verdadero riesgo: qué ocurre cuando se rompe una descarga

Voy a ser directo. Si una cámara descarga la mitad de un archivo de firmware y luego intenta instalarlo, el resultado es un dispositivo bloqueado. El firmware antiguo ha desaparecido. El nuevo firmware está incompleto. La cámara no puede arrancar. Esto no es un caso raro. Ocurre todo el tiempo con sistemas OTA baratos que carecen de controles de seguridad básicos.

La causa suele ser una de estas tres cosas:

- Pérdida transfronteriza de paquetes del encaminamiento a través de enlaces internacionales congestionados.

- Caídas de la señal 4G en zonas remotas o rurales.

- Sobrecarga del servidor cuando demasiadas cámaras solicitan la actualización al mismo tiempo.

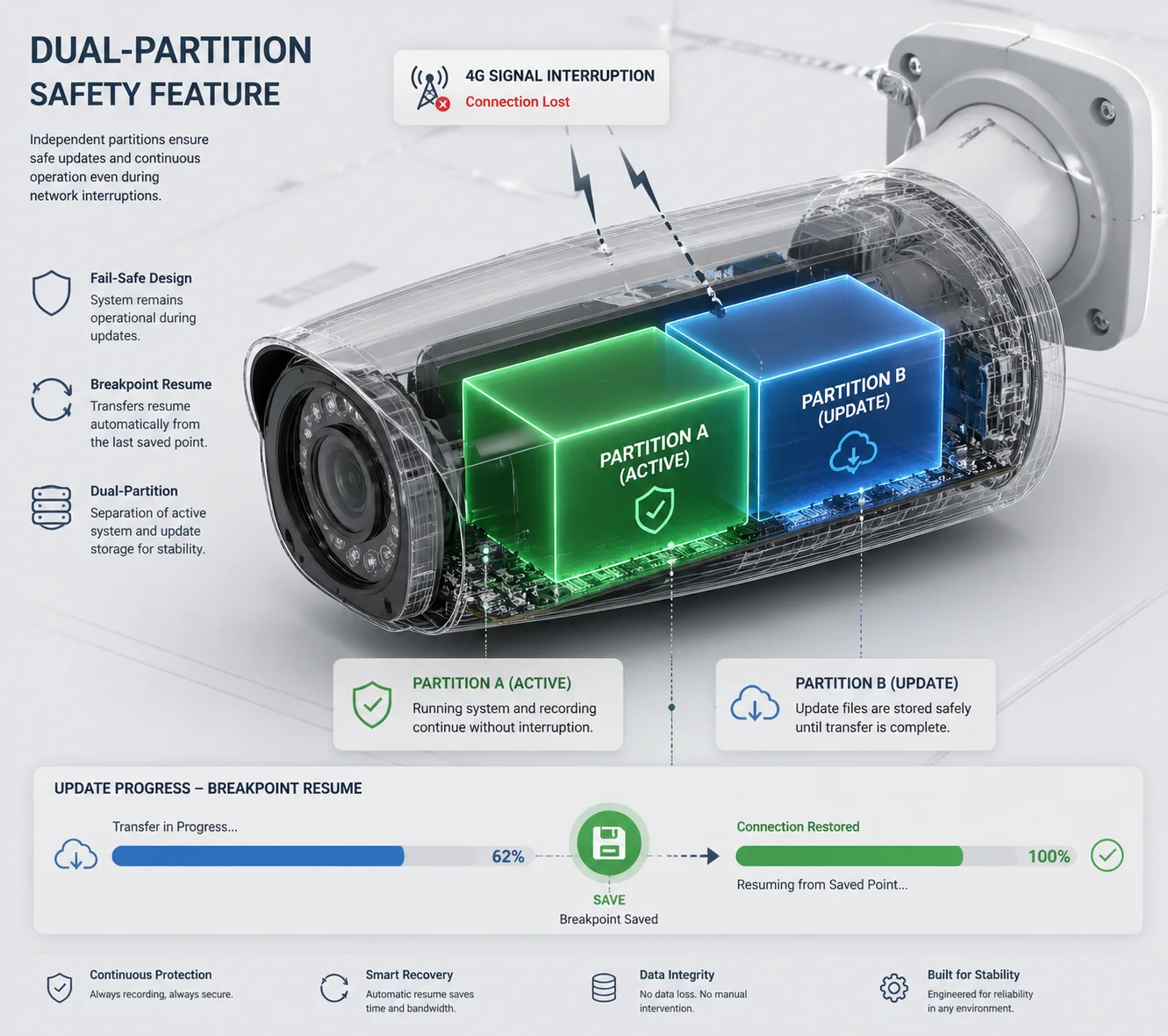

Cómo funciona la copia de seguridad del firmware de doble partición

En Loyalty-Secu, nuestras cámaras utilizan un arquitectura de firmware de doble partición (A/B). He aquí cómo funciona paso a paso:

- La cámara descarga el nuevo firmware en la Partición B mientras se ejecuta en la Partición A.

- Una vez descargado el archivo completo, la cámara comprueba el hash del archivo (SHA-256).

- Sólo si el hash coincide la cámara se reinicia en la Partición B.

- Si algo va mal durante el reinicio, el gestor de arranque vuelve automáticamente a la Partición A.

Esto significa que la cámara siempre tiene un firmware que funciona a la que recurrir. Nunca entra en un estado en el que ambas particiones estén corruptas.

Tres capas de protección contra conexiones inestables

| Capa de protección | Qué hace | Cuándo se activa |

|---|---|---|

| Reanudar punto de interrupción | Guarda el progreso de la descarga; se reanuda tras la reconexión. | La señal 4G se cae a mitad de descarga |

| Retroceso de la partición doble | Mantiene intacto el firmware antiguo hasta que se verifica el nuevo | Falla la comprobación hash o falla el arranque |

| Bloqueo por batería baja | Bloquea las actualizaciones cuando la batería está por debajo de 30% | Cámaras nocturnas alimentadas con energía solar |

El bloqueo por batería baja es algo que la mayoría de los proveedores se saltan. Pero es fundamental para los despliegues solares. Si una cámara inicia una escritura de firmware con batería 15% y la alimentación se corta a mitad de camino, la memoria flash puede corromperse más allá de la recuperación. Nuestra lógica OTA comprueba el nivel de batería antes de cada actualización. Si está por debajo de 30%, la actualización se pospone. Punto.

Nota sobre GFW y el tráfico transfronterizo

He aquí un dato de la industria que la mayoría de los proveedores no mencionan. Si el servidor de OTA está alojado en China continental, el tráfico de descarga de firmware de las cámaras de EE.UU. debe pasar por el servidor de OTA. Gran Cortafuegos de China 5. Este cortafuegos inspecciona, estrangula y, a veces, elimina paquetes internacionales. No está diseñado para bloquear las actualizaciones de firmware a propósito. Pero el efecto es el mismo. Las descargas se detienen. Las conexiones se reinician. Los archivos llegan dañados.

Por eso, alojar el firmware en una CDN global con nodos de borde estadounidenses no es opcional. Es un requisito básico para cualquier despliegue B2B serio.

¿Puedo alojar los archivos de actualización de la OTA en mi propio servidor local para una implantación masiva?

Tenía un cliente en Canadá que gestionaba 300 cámaras en 40 ubicaciones remotas. Quería tener un control total sobre cuándo y cómo se transfería el firmware. Una solución solo en la nube no era suficiente para él.

Sí, puedes alojar archivos de actualización OTA en tu propio servidor local. Muchos fabricantes de PTZ profesionales proporcionan paquetes de firmware que se pueden cargar en un servidor privado o NVR 6, que ofrece a los integradores de sistemas un control total sobre los plazos de implantación y el uso del ancho de banda.

Por qué los clientes B2B quieren controlar las OTA locales

Para los integradores de sistemas como David, que gestionan cientos de cámaras, depender del servidor en la nube de un proveedor para cada actualización genera varios riesgos:

- Competencia por el ancho de banda. Si 200 cámaras extraen firmware de la nube al mismo tiempo, la red 4G se satura. Las secuencias de vídeo se entrecortan. Las alertas se retrasan.

- Conflictos de programación. Los sistemas OTA en la nube pueden enviar actualizaciones durante el horario laboral, cuando más se necesitan las cámaras.

- Requisitos de conformidad. Algunos contratos gubernamentales o empresariales exigen que ningún dato salga de la red local.

Un servidor OTA local resuelve los tres problemas. El integrador descarga el paquete de firmware una vez, lo aloja en un equipo local o NVR y, a continuación, lo envía a las cámaras de la LAN o a través de una VPN a una hora programada.

Cómo configurar un flujo de trabajo de OTA local

Este es el flujo de trabajo básico que recomiendo a mis clientes B2B:

- Descargar el paquete de firmware firmado desde el portal seguro de Loyalty-Secu.

- Verifique el hash SHA-256 coincide con el que aparece en el portal.

- Cargar el archivo a su servidor HTTP/HTTPS local (Apache 7, Nginx, o incluso un dispositivo NAS).

- Configure la URL OTA de cada cámara para que apunte a su servidor local en lugar de a la nube.

- Prueba en 1-2 cámaras primero (despliegue canario).

- Empuje al resto de la flota durante una ventana de mantenimiento.

Despliegue canario: La forma inteligente de desplegar actualizaciones

Siempre les digo a mis clientes: nunca actualices todas tus cámaras a la vez. Utilice una despliegue de canarios estrategia. Elige una o dos cámaras con diferentes operadores de telefonía móvil (por ejemplo, una con AT&T y otra con T-Mobile). Actualízalas primero. Espera 24 horas. Comprueba si el nuevo firmware funciona bien con las bandas 4G locales, la plataforma VMS y el sistema de energía solar.

Sólo después de que las cámaras canarias pasen todas las comprobaciones, se debe enviar la actualización a toda la flota. Este enfoque ha evitado más catástrofes que cualquier otra característica técnica.

Descarga silenciosa: Reducir el tiempo de inactividad a segundos

Nuestro sistema admite un descarga silenciosa modo. En este modo, el archivo de firmware se descarga en el almacenamiento interno de la cámara durante las horas de menor actividad. La cámara sigue ejecutando su firmware actual todo el tiempo. Sin interrupciones. Sin tiempos de inactividad.

Cuando el integrador está preparado, hace clic en “Ejecutar” en la consola de gestión. La cámara escribe el nuevo firmware en la memoria flash en unos 5-10 segundos y se reinicia. Tiempo total de inactividad: menos de 15 segundos.

Esto cambia las reglas del juego para los clientes que no pueden permitirse perder ni un minuto de cobertura de vigilancia.

¿Cómo verifica la cámara la integridad del archivo de actualización antes de instalarlo?

Una vez probé una cámara de la competencia que aceptaba cualquier archivo con un .bin extensión como firmware válido. No hay comprobación de firma. Sin comprobación de hash. Ese es un agujero de seguridad lo suficientemente grande como para conducir un camión a través de él.

Las cámaras PTZ profesionales verifican la integridad del firmware mediante hash SHA-256 8 y validación de firma digital antes de comenzar la instalación. Esto garantiza que el archivo no se ha dañado durante la descarga ni ha sido manipulado por terceros. Sólo se escriben en la memoria flash los archivos que superan ambas comprobaciones.

Por qué la verificación del firmware no es negociable

Un archivo de firmware es el cerebro de su cámara. Si alguien lo modifica, puede inyectar malware, desactivar la grabación o abrir una puerta trasera en la red de su cliente. Para un integrador de sistemas que instala cámaras en bancos, edificios gubernamentales o infraestructuras críticas, no se trata de un riesgo teórico. Es una amenaza real.

La verificación protege contra dos problemas principales:

- Descargar corrupción. Los bits pueden voltear durante la transferencia a través de enlaces 4G inestables. Un solo byte dañado puede hacer que el firmware no arranque.

- Manipulación. Un atacante "man-in-the-middle" en una red no segura podría sustituir el archivo de firmware por una versión maliciosa.

El proceso de verificación paso a paso

Esto es exactamente lo que ocurre dentro de una cámara Loyalty-Secu cuando recibe un archivo de firmware:

Paso 1: Comprobación Hash (SHA-256)

La cámara calcula el hash SHA-256 del archivo descargado. A continuación, compara este hash con el hash esperado proporcionado por el servidor OTA. Si los hash no coinciden, el archivo se elimina y se vuelve a intentar la descarga.

Paso 2: Validación de la firma digital

El archivo de firmware se firma con la clave privada de Loyalty-Secu durante el proceso de compilación. La cámara contiene la clave pública correspondiente. Utiliza esta clave para verificar el firma digital 9 en el archivo. Si la firma no es válida, el archivo es rechazado. Este paso asegura que el firmware fue realmente construido por Loyalty-Secu y no por otra persona.

Paso 3: Comprobación de la versión

La cámara compara el número de versión del firmware. No instalará una versión anterior a la que se esté ejecutando en ese momento a menos que el integrador active explícitamente el modo de actualización. Esto evita retrocesos accidentales.

Paso 4: Comprobación del nivel de potencia

En los modelos alimentados por energía solar, la cámara comprueba el nivel de batería. Si está por debajo de 30%, se pospone la instalación. Así se evita que el proceso de escritura se interrumpa por un corte de corriente.

Comparación de los métodos de verificación en la industria

| Método de verificación | Nivel de seguridad | En común | Lealtad-Secu |

|---|---|---|---|

| Ninguna verificación | Ninguno | Cámaras ultra baratas | ❌ |

| Sólo suma de comprobación CRC32 | Bajo | Cámaras de consumo económicas | ❌ |

| Comprobación hash SHA-256 | Medio | Cámaras de gama media | ✅ |

| SHA-256 + Firma digital | Alta | Cámaras profesionales / B2B | ✅ |

| SHA-256 + Firma + Arranque seguro | Muy alta | Militar / infraestructura crítica | ✅ (modelos seleccionados) |

A nivel profesional B2B, considero que SHA-256 más firma digital es el estándar mínimo aceptable. Todo lo que no sea eso es un riesgo. Si su proveedor actual solo utiliza CRC32 o no utiliza ninguna comprobación, le recomiendo encarecidamente que cambie antes de que un incidente de seguridad le obligue a hacerlo.

¿Qué pasa con la OTA en redes no seguras?

Todo el tráfico OTA de nuestras cámaras utiliza HTTPS (TLS 1.2 o superior) 10. El archivo de firmware se encripta en tránsito. Aunque alguien intercepte el tráfico, no podrá leer ni modificar el archivo. Combinado con la comprobación de la firma en el dispositivo, se crea una cadena de confianza completa desde nuestro servidor de creación hasta la memoria flash de la cámara.

Conclusión

Un sistema OTA fiable necesita nodos CDN locales, reanudación de puntos de interrupción, reversión de particiones dobles y comprobaciones de firmas de firmware. No se trata de extras opcionales. Son lo que separa las implantaciones profesionales de los costosos fracasos.

1. CDN global AWS CloudFront con más de 100 ubicaciones de borde en todo el mundo. ︎ 2. Red de distribución de contenidos Cloudflare con protección DDoS integrada. ︎ 3. Especificaciones técnicas 3GPP para redes celulares 4G LTE. ︎ 4. Almacenamiento de objetos en la nube AWS S3 para el alojamiento seguro de firmware. ︎ 5. Visión general del Gran Cortafuegos chino y del filtrado de Internet. ︎ 6. Conceptos básicos del grabador de vídeo en red para el almacenamiento centralizado de la vigilancia. ︎ 7. Servidor Apache HTTP para alojar archivos locales de actualización OTA. ︎ 8. Explicación técnica de la función hash criptográfica SHA-256. ︎ 9. Cómo las firmas digitales verifican la autenticidad e integridad del firmware. ︎ 10. Por qué es importante el cifrado TLS para las actualizaciones de firmware over-the-air seguras. ︎