L'ho visto accadere troppe volte. Un integratore mostra una telecamera a un cliente e sullo schermo compare un messaggio di errore cinese a caso. Quel momento fa saltare l'accordo.

Un firmware white-label costruito correttamente non dovrebbe contenere alcuna traccia del produttore originale. Ma la maggior parte dei firmware OEM nasconde ancora caratteri cinesi nei sottomenu, nei descrittori ONVIF, nei nomi dei file esportati e nei log di debug. Solo una ricostruzione a livello di kernel può rimuovere ogni singolo identificativo e proteggere l'immagine del vostro marchio di fronte agli utenti finali.

Nel corso degli anni di lavoro presso Loyalty-Secu, ho aiutato centinaia di integratori come David Miller a creare una presenza pulita del marchio sopra il nostro hardware. In questo articolo vi guiderò attraverso tutti i livelli del firmware white-label, dal logo della pagina di login fino al prefisso dell'indirizzo MAC. Vi mostrerò dove si nasconde il marchio “fantasma” e come lo eliminiamo. Se acquistate telecamere dalla Cina e le rivendete a vostro nome, questo è l'articolo più importante che leggerete oggi.

Indice dei contenuti

Come posso personalizzare il logo di accesso e la pagina “Informazioni” per mostrare il mio marchio?

Una volta ho avuto un cliente che ha perso un'offerta governativa da $200K perché la pagina “About” della sua macchina fotografica mostrava ancora un indirizzo di Shenzhen. Quella svista gli costò l'intero progetto.

Per personalizzare completamente il logo di accesso e la pagina “Informazioni su”, lo stabilimento deve sostituire tutte le risorse visive a livello di codice sorgente del firmware, non solo sovrapporre un file PNG. Ciò include lo splash screen di accesso, la favicon della scheda del browser, la finestra di dialogo “Informazioni su”, la pagina informativa del sistema e qualsiasi stringa di testo di copyright incorporata nell'interfaccia web.

Perché un semplice cambio di logo non è mai abbastanza

La maggior parte delle aziende vi dirà che supportano il “white-label”. Ciò significa che inseriranno il vostro logo nella pagina di accesso. E questo è quanto. Ma il problema è molto più profondo di un singolo file di immagine.

Ho personalmente estratto il firmware da decine di fotocamere che dichiaravano di essere “completamente white-labeled”. In quasi tutti i casi ho trovato tracce residue. Ecco cosa scopro di solito quando eseguo un'estrazione di base corde ricerca su un firmware binario:

| Posizione nascosta | Cosa si può trovare | Livello di rischio |

|---|---|---|

| Finestra di dialogo “Informazioni” dell'interfaccia web | Nome della fabbrica originale e indirizzo di Shenzhen | Critico |

| Favicon della scheda del browser | Icona del logo OEM (file .ico da 16×16 pixel) | Medio |

| Richiesta del programma di installazione ActiveX | Testo cinese nella procedura guidata di installazione | Critico |

| Finestre di dialogo degli errori | Caratteri cinesi nei messaggi di timeout o di mancata connessione | Critico |

| Intestazioni dei file di esportazione FTP | Numero di modello di fabbrica incorporato nei metadati | Alto |

| Pagina di informazioni sul sistema / versione | Stringa della versione del firmware OEM come V5.0.0_XM_build_2024 | Alto |

Il fantasma ONVIF: il problema più trascurato

Ecco un aspetto che la maggior parte degli integratori non controlla mai. Quando il cliente utilizza un Gestione dispositivi ONVIF 1 per la scansione della rete, la telecamera riporta il campo “Produttore”. Se la fabbrica non ha modificato il livello di servizio ONVIF, questo campo riporterà ancora il nome del marchio cinese originale.

Ho visto questa situazione rovinare gli accordi. Una società di gestione immobiliare in Texas ha acquistato 50 telecamere da un integratore con sede negli Stati Uniti. Quando il team IT ha eseguito una scansione della rete, ogni singola telecamera è risultata di marca cinese. L'integratore ha dovuto rimborsare l'intero ordine.

Noi di Loyalty-Secu modifichiamo il descrittore ONVIF a livello di kernel. Ricompiliamo il modulo di servizio ONVIF in modo che riporti il nome del marchio, il numero del modello e la versione del firmware. Inoltre, eliminiamo il UPnP 2 e le stringhe di scoperta Bonjour.

Come appare una vera pagina di login White-Label

Una vera pagina di login white-label non si limita al logo. Mi assicuro che i seguenti elementi siano tutti personalizzati:

- L'immagine di sfondo della pagina di login

- Il nome del modello di prodotto visualizzato nella pagina

- La riga del copyright in basso (ad esempio, “© 2025 Your Brand Inc.”).

- Il titolo della pagina del browser (ciò che viene visualizzato nella scheda del browser)

- Il modello di e-mail di ripristino della password (se basato su cloud)

- L'URL del link “Help” (che punta al proprio sito di supporto)

Se anche uno solo di questi elementi rimanda alla fabbrica originale, la storia del vostro marchio cade a pezzi. Dico sempre ai miei clienti: trattate il vostro firmware come il vostro biglietto da visita. Ogni pixel deve essere vostro.

Posso modificare l'indirizzo IP e le impostazioni della porta predefinite per adeguarle agli standard aziendali?

So quanto sia frustrante quando ogni fotocamera arriva con la stessa 192.168.1.10 IP predefinito. Si scontra con il piano di rete esistente e confonde i tecnici sul campo.

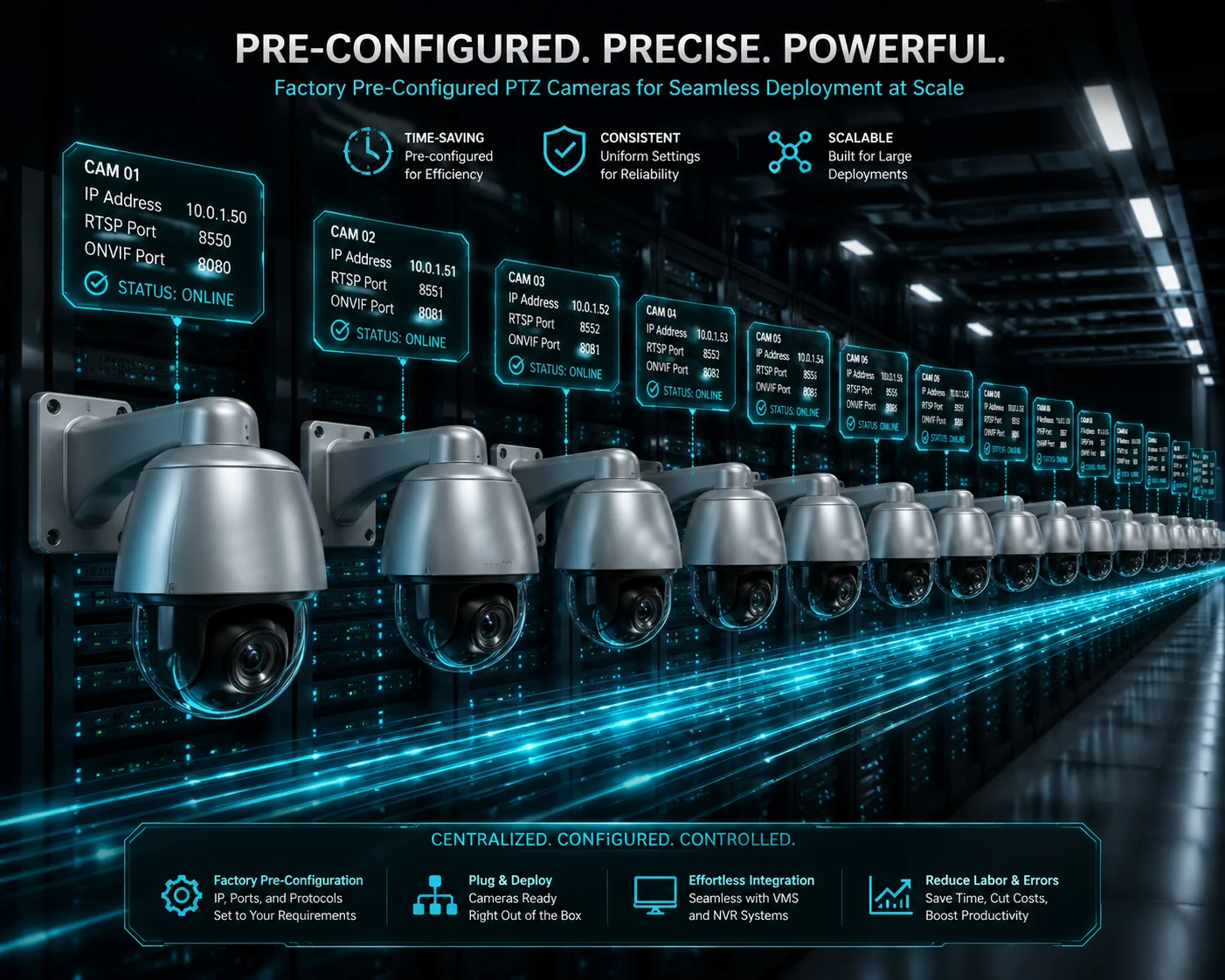

Sì, un buon partner OEM può impostare indirizzi IP predefiniti personalizzati, maschere di sottorete, indirizzi di gateway e porte di servizio (HTTP, RTSP, ONVIF, HTTPS) direttamente nell'immagine del firmware. Ciò significa che ogni telecamera viene spedita dalla fabbrica preconfigurata in base agli standard di rete dell'azienda, senza bisogno di alcuna impostazione manuale in loco.

Perché le impostazioni di rete predefinite sono più importanti di quanto si pensi

Quando la squadra di installazione di David arriva in un cantiere, il tempo è denaro. Se ogni telecamera è impostata su 192.168.1.10, Il tecnico deve cambiare manualmente l'IP di ogni unità prima di poterla collegare alla rete. Su un lavoro da 100 telecamere, si tratta di ore di lavoro sprecate.

Configuro il firmware in modo che lo schema IP predefinito corrisponda a quello già utilizzato dal team di David. Ad esempio, se il suo standard è 10.0.x.x con un /24 ogni telecamera si avvierà in quell'intervallo fin dal primo giorno.

Opzioni di personalizzazione della porta

Oltre all'indirizzo IP, posso anche impostare porte predefinite personalizzate. Ecco cosa regoliamo di solito:

| Servizio | Predefinito in fabbrica Porta | La vostra porta personalizzata (esempio) |

|---|---|---|

| Interfaccia web HTTP | 80 | 8080 |

| Interfaccia web HTTPS | 443 | 8443 |

| Flusso RTSP | 554 | 5540 |

| Servizio ONVIF | 8899 | 9000 |

| Nuvola P2P | 34567 | Completamente disabilitato |

| SDK / API | 9527 | Personalizzato |

Disabilitazione dei servizi indesiderati a livello di firmware

Questo è un punto che mi sta molto a cuore. Molte telecamere cinesi vengono fornite con servizi abilitati che non sono necessari e alcuni di questi servizi sono rischiosi per la sicurezza. Ad esempio:

- Telnet è spesso aperto sulla porta 23 con una password di root codificata.

- Relè cloud P2P collega la telecamera a un server in Cina per impostazione predefinita.

- UPnP può aprire automaticamente porte sul router del cliente senza autorizzazione.

Disattivo questi servizi durante la fase di creazione del firmware. Non vengono semplicemente disattivati nel menu, ma vengono rimossi completamente dagli script di avvio. In questo modo, anche se qualcuno ripristina la fotocamera, questi servizi rimangono morti.

DHCP vs. statico: Scegliere il giusto valore predefinito

Inoltre, è possibile scegliere se le fotocamere sono impostate in modo predefinito su DHCP 3 o in modalità IP statico. Per i progetti di grandi dimensioni con una rete gestita, l'approccio più rapido è solitamente il DHCP con prenotazioni basate sul MAC. Per i lavori di piccole dimensioni con un NVR autonomo, è più semplice un IP statico in un intervallo prevedibile.

Il punto chiave è: non si deve lottare contro il proprio hardware durante l'installazione. Il firmware deve lavorare con il vostro processo, non contro di esso.

Anche l'app mobile ha un'etichetta bianca per nascondere qualsiasi riferimento alla fabbrica originale?

Mi è capitato che i clienti scaricassero l'applicazione mobile predefinita della fabbrica e vedessero subito il nome di un altro marchio, un link all'app store cinese e persino annunci di altri prodotti. Questo non è white-labeling. È imbarazzo.

Un'app mobile veramente white-labeled rimuove tutti i riferimenti alla fabbrica originale, compresi il nome dell'app, l'icona, la schermata iniziale, gli endpoint del server e l'elenco dell'app store. I clienti devono vedere solo il vostro marchio dal momento in cui scaricano l'app a quello in cui visualizzano un live stream.

I tre livelli di White-Labeling delle app mobili

Non tutte le aziende offrono la stessa profondità di personalizzazione delle app. Io la suddivido in tre livelli, in modo che i miei clienti sappiano esattamente cosa stanno ottenendo:

Livello 1: Solo pelle (base)

Questo è ciò che offre la maggior parte delle fabbriche a basso costo. Cambiano l'icona dell'app, la schermata iniziale e il nome dell'app. Ma all'interno dell'app si continua a vedere il layout predefinito dell'interfaccia utente, il dominio del server cloud e talvolta anche il testo cinese nei menu delle impostazioni o nei messaggi di notifica push.

Non consiglio questo livello a nessun integratore serio. È una bomba a orologeria.

Livello 2: Rebranding completo dell'interfaccia utente (professionale)

A questo livello, personalizziamo l'intera interfaccia utente. Ogni schermata, ogni etichetta di pulsante, ogni combinazione di colori corrisponde alle linee guida del vostro marchio. Cambiamo anche l'endpoint del server cloud. Quando l'utente scansiona un codice QR per aggiungere una telecamera, l'applicazione parla con il vostro dominio, non con il nostro.

Questo è il livello scelto dalla maggior parte dei miei clienti. Questo livello consente loro di avere il pieno controllo sull'esperienza dell'utente senza i costi di costruzione di un'app da zero.

Livello 3: Creazione di app indipendenti (impresa)

Per i clienti più importanti, realizziamo un'applicazione completamente separata dal nostro SDK. Il vostro team di sviluppo (o il nostro) crea un'applicazione personalizzata con le sole funzionalità desiderate. Viene pubblicata sotto il vostro Sviluppatore Apple 4 e Console di Google Play 5 conti. Non c'è alcun collegamento a nessuna app di fabbrica.

| Caratteristica | Livello 1: Solo pelle | Livello 2: Rebrand completo | Livello 3: Costruzione indipendente |

|---|---|---|---|

| Icona e nome dell'app personalizzati | ✅ | ✅ | ✅ |

| Schermata iniziale personalizzata | ✅ | ✅ | ✅ |

| Modifica completa del colore/layout dell'interfaccia utente | ❌ | ✅ | ✅ |

| Il proprio dominio del server cloud | ❌ | ✅ | ✅ |

| Notifiche push dal vostro server | ❌ | ✅ | ✅ |

| Pubblicato sotto il vostro account del negozio | ❌ | Opzionale | ✅ |

| Set di funzionalità personalizzate (rimozione/aggiunta di funzionalità) | ❌ | ❌ | ✅ |

| Nessuna base di codice condivisa con l'applicazione di fabbrica | ❌ | ❌ | ✅ |

Il problema del reindirizzamento del codice QR

Ecco un dettaglio che coglie le persone alla sprovvista. Quando una telecamera stampa un codice QR sulla sua etichetta, questo codice contiene solitamente un numero di serie del dispositivo e un URL del server. Se l'URL punta al server cloud P2P della fabbrica, ogni volta che un utente scansiona il codice, i dati della telecamera del cliente passano attraverso l'infrastruttura della fabbrica.

Configuro il codice QR e Servizio P2P 6 per puntare al proprio server o a un relay neutrale di terzi. In questo modo la catena dei dati rimane pulita e si ha la piena proprietà della relazione con il cliente.

L'elenco dell'App Store è importante

Anche se l'applicazione in sé è pulita, l'elenco dell'app store può rivelare qualcosa. Ho visto applicazioni con etichetta bianca in cui il nome dello sviluppatore su Google Play mostrava ancora una società cinese. Oppure le schermate dell'app contenevano testo cinese. Mi assicuro che l'intera presenza sullo store (nome dello sviluppatore, descrizione, screenshot e link all'informativa sulla privacy) sia riconducibile al vostro marchio.

L'OUI dell'indirizzo MAC rivela che la telecamera è stata prodotta da terzi?

Conosco bene questa preoccupazione. Un intelligente responsabile IT dell'azienda del vostro cliente esegue una scansione della rete, cerca l'indirizzo MAC e improvvisamente vede il nome di un produttore cinese. La storia del “marchio americano” si sgretola in pochi secondi.

I primi tre byte di un indirizzo MAC - chiamati OUI (Organizationally Unique Identifier) - vengono registrati con IEEE 7 e consultabile pubblicamente. Se la telecamera utilizza l'OUI predefinito dalla fabbrica, qualsiasi strumento di scansione di rete rivelerà il produttore originale. Per evitare ciò, è necessario assegnare un OUI personalizzato o un OUI neutro che non riconduca a una specifica fabbrica cinese.

Come funziona la ricerca di OUI

Ogni dispositivo di rete ha un indirizzo MAC. La prima metà di tale indirizzo (l'OUI) è registrata a una specifica azienda. Chiunque può cercare il Database IEEE OUI 8 gratuitamente. Digitando i primi sei caratteri di un indirizzo MAC, è possibile sapere chi ha prodotto il dispositivo.

Ad esempio, se il MAC della fotocamera inizia con 00:12:17, Una rapida ricerca mostra che appartiene a Cisco. Se inizia con un prefisso registrato da una fabbrica di telecamere di Shenzhen, il cliente lo saprà immediatamente.

Le opzioni per la gestione dell'OUI

Offro tre approcci a seconda del budget e del volume:

Opzione A: utilizzare la nostra OUI neutrale. Loyalty-Secu ha registrato il proprio blocco OUI presso l'IEEE. Quando il cliente lo cerca, vede “Loyalty-Secu Technology”, un produttore di elettronica professionale. Questo è abbastanza pulito per la maggior parte dei progetti.

Opzione B: registrare la propria OUI. Per circa $3.000-$4.000 USD, è possibile registrare il proprio blocco OUI direttamente con IEEE. Ciò significa che ogni telecamera acquistata da noi viene spedita con il vostro prefisso MAC. Quando qualcuno lo cerca, vede il nome della vostra azienda. Questo è lo standard di riferimento per la protezione del marchio.

Opzione C: utilizzare un OUI privato/randomizzato. In alcuni casi, posso assegnare indirizzi MAC amministrati localmente. Questi non compaiono affatto nel database pubblico IEEE. Questo funziona per le reti chiuse in cui i dispositivi non necessitano di identificatori univoci a livello globale.

Come implementare le modifiche alle OUI in produzione

La modifica dell'OUI non è qualcosa che si fa nel software dopo la costruzione della telecamera. La programmazione avviene durante la produzione. Ogni unità riceve il suo indirizzo MAC masterizzato nel chip di rete durante la fase di test sulla nostra linea di produzione. Una volta impostato, non cambia, nemmeno dopo un aggiornamento del firmware o un reset di fabbrica.

Mi assicuro anche che la gamma di indirizzi MAC sia sequenziale e documentata. Vi fornirò un foglio di calcolo che riporta ogni numero di serie al relativo indirizzo MAC. Questo aiuta il team di assistenza a risolvere i problemi di rete senza tirare a indovinare.

Il doppio controllo ONVIF + OUI

I reparti IT intelligenti non si limitano a controllare una sola cosa. Controllano l'OUI del MAC e il descrittore del dispositivo ONVIF insieme. Se il MAC dice “Marca X” ma la scoperta ONVIF dice “Shenzhen Factory Y”, il gioco è fatto. Per questo motivo gestisco sempre entrambe le cose contemporaneamente. Mi assicuro che tutti gli identificatori (MAC, ONVIF, UPnP, intestazioni RTSP) siano corretti, Stringhe del server HTTP 9 - tutti raccontano la stessa storia del marchio.

Questo livello di coerenza è ciò che distingue un vero programma di white-label da un economico scambio di loghi.

Conclusione

Il vero white-labeling va ben oltre il semplice cambio di logo. Richiede la ricostruzione del firmware a livello di kernel, la personalizzazione dell'OUI, il rebranding delle app e il lavaggio totale dei protocolli: ogni livello deve raccontare la storia del vostro marchio. Contattatemi per iniziare il vostro progetto di firmware pulito.

1. Strumento ufficiale ONVIF Device Manager per il rilevamento delle telecamere di rete. ︎ 2. Spiegazione del protocollo di rilevamento di rete Universal Plug and Play. ︎ 3. Come il DHCP automatizza l'assegnazione degli indirizzi IP sulle reti locali. ︎ 4. Apple Developer Program per la pubblicazione di applicazioni iOS white-label. ︎ 5. Google Play Console per la pubblicazione di applicazioni di sicurezza Android di marca. ︎ 6. Panoramica della rete peer-to-peer per l'accesso alle telecamere nel cloud. ︎ 7. Autorità di registrazione IEEE per l'assegnazione di MAC OUI. ︎ 8. Strumento pubblico di ricerca IEEE OUI per identificare i produttori di dispositivi. ︎ 9. MDN Web Docs sulla configurazione dell'intestazione del server HTTP. ︎