Lo he visto demasiadas veces. Un integrador muestra una cámara a un cliente y en la pantalla aparece un mensaje de error chino cualquiera. Ese momento acaba con el trato.

Un firmware de marca blanca correctamente construido no debería contener ningún rastro del fabricante original. Pero la mayoría del firmware OEM sigue ocultando caracteres chinos en submenús, descriptores ONVIF, nombres de archivos exportados y registros de depuración. Sólo una reconstrucción a nivel de kernel puede eliminar hasta el último identificador y proteger su imagen de marca frente a los usuarios finales.

Durante mis años de trabajo en Loyalty-Secu, he ayudado a cientos de integradores como David Miller a construir una presencia de marca limpia sobre nuestro hardware. En este artículo, le guiaré a través de cada capa del firmware de marca blanca, desde el logotipo de la página de inicio de sesión hasta el prefijo de la dirección MAC. Le mostraré dónde se esconde la marca “fantasma” y exactamente cómo la eliminamos. Si usted está comprando cámaras de China y la reventa bajo su propio nombre, este es el artículo más importante que leerá hoy.

¿Cómo personalizo el logotipo de inicio de sesión y la página “Acerca de” para mostrar mi propia marca?

Una vez tuve un cliente que perdió una licitación gubernamental de $200K porque en la página “Acerca de” de su cámara aún aparecía una dirección de Shenzhen. Ese descuido le costó todo el proyecto.

Para personalizar completamente el logotipo de inicio de sesión y la página “Acerca de”, su fábrica debe reemplazar todos los activos visuales a nivel del código fuente del firmware, no sólo superponer un archivo PNG. Esto incluye la pantalla de inicio de sesión, el favicon de la pestaña del navegador, el cuadro de diálogo “Acerca de”, la página de información del sistema y cualquier cadena de texto de copyright incrustada en la interfaz de usuario web.

Por qué un simple cambio de logotipo nunca es suficiente

La mayoría de las fábricas te dirán que admiten “marca blanca”. Lo que quieren decir es que pondrán su logotipo en la página de inicio de sesión. Y ya está. Pero el problema es mucho más profundo que un simple archivo de imagen.

He extraído personalmente firmware de docenas de cámaras que decían ser “totalmente de marca blanca”. En casi todos los casos, he encontrado restos. Esto es lo que normalmente descubro cuando ejecuto una prueba básica cadenas búsqueda en un binario de firmware:

| Ubicación oculta | Lo que puede encontrar | Nivel de riesgo |

|---|---|---|

| Diálogo “Acerca de” de la interfaz web | Nombre original de la fábrica y dirección de Shenzhen | Crítica |

| Favicon de pestaña del navegador | Icono del logotipo OEM (archivo .ico de 16×16 píxeles) | Medio |

| Solicitud de instalación de ActiveX | Texto en chino en el asistente de instalación | Crítica |

| Cuadros de diálogo de error | Caracteres chinos en los mensajes de tiempo de espera o de fallo de conexión | Crítica |

| Cabeceras de archivos de exportación FTP | Número de modelo de fábrica incluido en los metadatos | Alta |

| Información del sistema / página de versión | Cadena de versión de firmware OEM como V5.0.0_XM_build_2024 | Alta |

El fantasma ONVIF: el problema más olvidado

He aquí algo que la mayoría de los integradores nunca comprueban. Cuando su cliente utiliza un Gestor de dispositivos ONVIF 1 para escanear la red, la cámara informa de su campo “Fabricante”. Si su fábrica no modificó la capa de servicio ONVIF, ese campo seguirá diciendo la marca china original.

He visto cómo esto arruinaba acuerdos. Una empresa de gestión inmobiliaria de Texas compró 50 cámaras a un integrador estadounidense. Cuando su equipo informático escaneó la red, todas las cámaras eran de marca china. El integrador tuvo que devolver el importe íntegro del pedido.

En Loyalty-Secu, modificamos el descriptor ONVIF a nivel del kernel. Recompilamos el módulo de servicio ONVIF para que informe de su marca, su número de modelo y su versión de firmware. También depuramos el UPnP 2 y cadenas de descubrimiento Bonjour.

Cómo es una verdadera página de inicio de sesión de marca blanca

Una verdadera página de inicio de sesión en marca blanca no se limita al logotipo. Me aseguro de que los siguientes elementos estén todos personalizados:

- Imagen de fondo de la página de inicio de sesión

- El nombre del modelo de producto que aparece en la página

- La línea de copyright en la parte inferior (por ejemplo, “© 2025 Your Brand Inc.”)

- El título de la página del navegador (lo que aparece en la pestaña del navegador)

- La plantilla de correo electrónico de restablecimiento de contraseña (si está basada en la nube)

- La URL del enlace “Ayuda” (que apunta a su propio sitio de asistencia)

Si uno solo de estos elementos apunta a la fábrica original, la historia de tu marca se desmorona. Siempre digo a mis clientes: trata tu firmware como tu tarjeta de visita. Cada píxel debe ser tuyo.

¿Puedo cambiar la dirección IP y los puertos predeterminados para adaptarlos a los estándares de mi empresa?

Sé lo frustrante que es cuando todas las cámaras llegan con el mismo 192.168.1.10 IP por defecto. Choca con su plan de red existente y confunde a sus técnicos de campo.

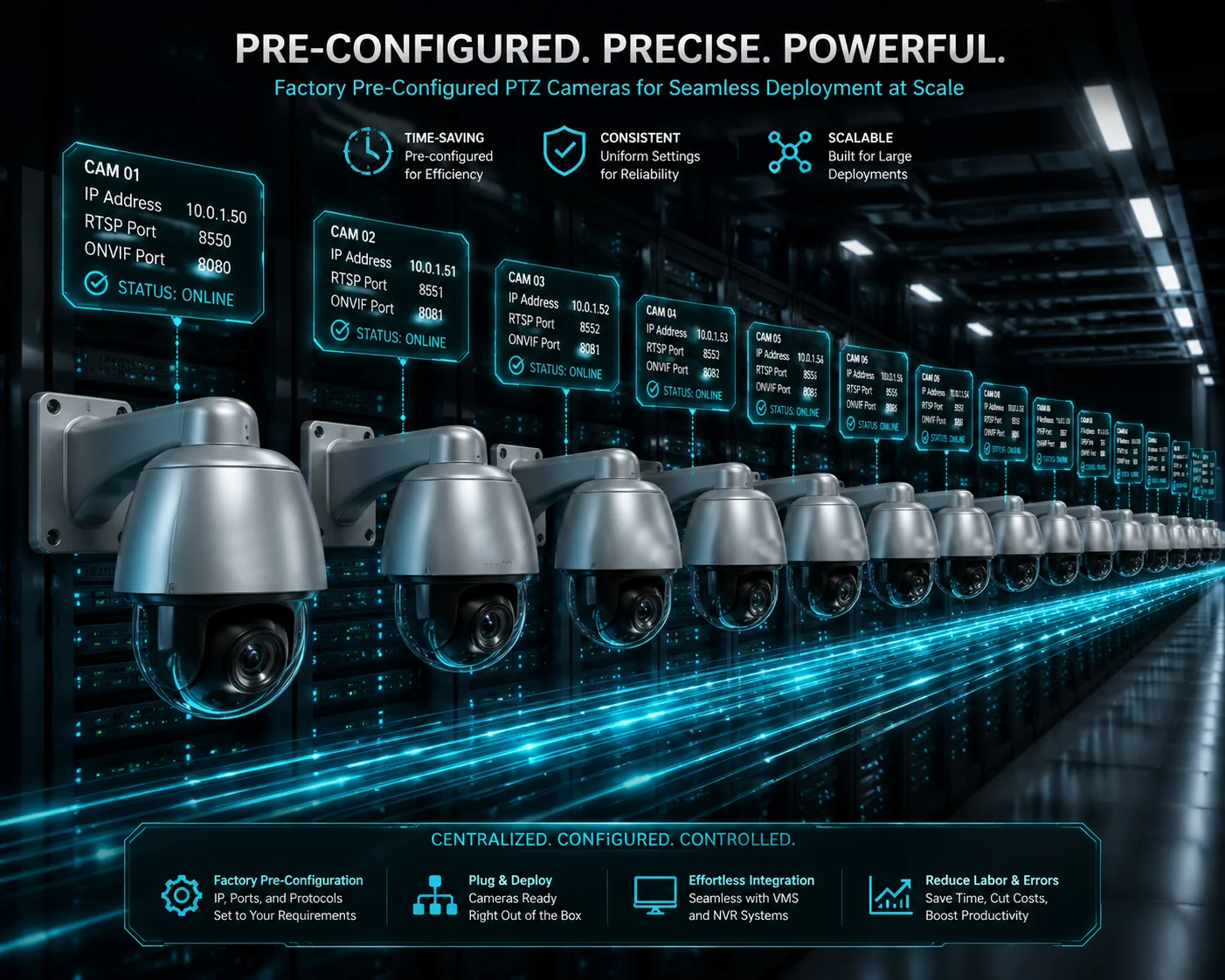

Sí, un buen socio OEM puede configurar direcciones IP predeterminadas personalizadas, máscaras de subred, direcciones de puerta de enlace y puertos de servicio (HTTP, RTSP, ONVIF, HTTPS) directamente en la imagen del firmware. Esto significa que cada cámara sale de fábrica preconfigurada según los estándares de red de su empresa, sin necesidad de configuración manual in situ.

Por qué la configuración de red por defecto es más importante de lo que crees

Cuando el equipo de instalación de David llega al lugar de trabajo, el tiempo es oro. Si todas las cámaras 192.168.1.10, El técnico debe cambiar manualmente la IP de cada unidad antes de que pueda conectarse a la red. En un trabajo con 100 cámaras, son horas de trabajo desperdiciadas.

Configuro el firmware para que el esquema de IP por defecto coincida con el que ya utiliza el equipo de David. Por ejemplo, si su estándar es 10.0.x.x con un /24 cada cámara arrancará en ese rango desde el primer día.

Opciones de personalización de puertos

Más allá de la dirección IP, también puedo establecer puertos predeterminados personalizados. Esto es lo que normalmente ajustamos:

| Servicio | Puerto por defecto | Su puerto personalizado (ejemplo) |

|---|---|---|

| Interfaz web HTTP | 80 | 8080 |

| Interfaz web HTTPS | 443 | 8443 |

| Flujo RTSP | 554 | 5540 |

| Servicio ONVIF | 8899 | 9000 |

| Nube P2P | 34567 | Totalmente deshabilitado |

| SDK / API | 9527 | A medida |

Desactivación de servicios no deseados a nivel de firmware

Este es un punto en el que estoy muy convencido. Muchas cámaras chinas se entregan con servicios activados que no son necesarios, y algunos de ellos suponen un riesgo para la seguridad. Por ejemplo:

- Telnet suele estar abierto en el puerto 23 con una contraseña de root codificada.

- Retransmisión P2P en la nube conecta la cámara a un servidor en China por defecto.

- UPnP puede abrir automáticamente puertos en el router del cliente sin permiso.

Deshabilito estos servicios en la fase de compilación del firmware. No sólo se desactivan en el menú, sino que se eliminan por completo de los scripts de inicio. De esta manera, incluso si alguien reinicia la cámara, esos servicios permanecen muertos.

DHCP vs. Estática: Elegir el valor predeterminado correcto

También le permito elegir si sus cámaras por defecto a DHCP 3 o IP estática. Para grandes proyectos con una red gestionada, DHCP con reservas basadas en MAC suele ser el enfoque más rápido. Para trabajos pequeños con un NVR autónomo, una IP estática en un rango predecible es más sencillo.

El punto clave es: no deberías tener que luchar contra tu propio hardware durante la instalación. El firmware debería trabajar con tu proceso, no contra él.

¿La aplicación móvil también lleva marca blanca para ocultar cualquier referencia a la fábrica original?

He tenido clientes que descargaban la aplicación móvil predeterminada de la fábrica e inmediatamente veían el nombre de otra marca, un enlace a una tienda de aplicaciones china e incluso anuncios de otros productos. Eso no es marca blanca. Eso es vergüenza.

Una aplicación móvil con marca blanca elimina todas las referencias a la fábrica original, incluidos el nombre de la aplicación, el icono, la pantalla de inicio, los puntos finales del servidor y el listado de la tienda de aplicaciones. Sus clientes solo deben ver su marca desde el momento en que descargan la aplicación hasta que ven una retransmisión en directo.

Los tres niveles de la marca blanca de aplicaciones móviles

No todas las fábricas ofrecen el mismo nivel de personalización. Yo la divido en tres niveles para que mis clientes sepan exactamente lo que van a obtener:

Nivel 1: Sólo piel (Básico)

Esto es lo que ofrecen la mayoría de las fábricas baratas. Cambian el icono, la pantalla de inicio y el nombre de la aplicación. Pero dentro de la aplicación, sigues viendo el diseño de interfaz de usuario predeterminado de la fábrica, su dominio de servidor en la nube y, a veces, incluso texto en chino en los menús de configuración o en los mensajes de notificaciones push.

No recomiendo este nivel a ningún integrador serio. Es una bomba de relojería.

Nivel 2: renovación completa de la interfaz de usuario (profesional)

En este nivel, personalizamos toda la interfaz de usuario. Cada pantalla, cada etiqueta de botón, cada combinación de colores coincide con las directrices de su marca. También cambiamos el punto final del servidor en la nube. Cuando un usuario escanea un código QR para añadir una cámara, la aplicación se comunica con tu dominio, no con el nuestro.

Este es el nivel que eligen la mayoría de mis clientes. Les da un control total sobre la experiencia del usuario sin el coste de crear una aplicación desde cero.

Nivel 3: Creación independiente de aplicaciones (empresa)

Para los clientes más grandes, creamos una aplicación completamente independiente de nuestro SDK. Su equipo de desarrollo (o el nuestro) crea una aplicación personalizada solo con las funciones que usted desea. Se publica bajo su propio Desarrollador de Apple 4 y Consola de Google Play 5 cuentas. No hay ninguna conexión con ninguna aplicación de fábrica.

| Característica | Nivel 1: Sólo piel | Nivel 2: Rebranding completo | Nivel 3: Construcción independiente |

|---|---|---|---|

| Icono y nombre personalizados de la aplicación | ✅ | ✅ | ✅ |

| Pantalla de inicio personalizada | ✅ | ✅ | ✅ |

| Cambio completo de color y diseño de la interfaz de usuario | ❌ | ✅ | ✅ |

| Su propio dominio de servidor en nube | ❌ | ✅ | ✅ |

| Notificaciones push desde su servidor | ❌ | ✅ | ✅ |

| Publicado en su cuenta de la tienda | ❌ | Opcional | ✅ |

| Conjunto de funciones personalizadas (eliminar/añadir funciones) | ❌ | ❌ | ✅ |

| No se comparte código base con la aplicación de fábrica | ❌ | ❌ | ✅ |

El problema de la redirección del código QR

He aquí un detalle que pilla a la gente desprevenida. Cuando una cámara imprime un código QR en su etiqueta, ese código suele contener un número de serie del dispositivo y una URL del servidor. Si la URL apunta al servidor en la nube P2P de la fábrica, cada vez que un usuario escanea ese código, los datos de la cámara de tu cliente fluyen a través de la infraestructura de la fábrica.

Configuro el código QR y Servicio P2P 6 para que apunte a su propio servidor o a un repetidor neutral de terceros. Esto mantiene limpia su cadena de datos y le da plena propiedad de la relación con el cliente.

El listado de la App Store importa

Aunque la aplicación en sí esté limpia, el listado de la tienda de aplicaciones puede delatarla. He visto aplicaciones de marca blanca en las que el nombre del desarrollador en Google Play seguía mostrando una empresa china. O las capturas de pantalla de la aplicación contenían texto chino. Me aseguro de que toda la presencia en la tienda -nombre del desarrollador, descripción, capturas de pantalla y enlace a la política de privacidad- apunte a tu marca.

¿Revelará la OUI de la dirección MAC que la cámara fue fabricada por un tercero?

Conozco bien esta preocupación. Un responsable informático inteligente de la empresa de su cliente realiza un escaneado de la red, busca la dirección MAC y, de repente, ve el nombre de un fabricante chino. Su historia de “marca americana” se desmorona en segundos.

Los tres primeros bytes de una dirección MAC -denominados OUI (Organizationally Unique Identifier)- se registran con IEEE 7 y de búsqueda pública. Si su cámara utiliza la OUI predeterminada de fábrica, cualquier herramienta de escaneo de red revelará el fabricante original. Para evitar esto, necesita una asignación de OUI personalizada o una OUI neutral que no se remonte a una fábrica china específica.

Cómo funciona la búsqueda de OUI

Cada dispositivo de red tiene una dirección MAC. La primera mitad de esa dirección (la OUI) está registrada a nombre de una empresa concreta. Cualquiera puede buscar la Base de datos IEEE OUI 8 gratis. Escribe los seis primeros caracteres de una dirección MAC y te dirá quién fabricó el dispositivo.

Por ejemplo, si la MAC de su cámara empieza por 00:12:17, una búsqueda rápida muestra que pertenece a Cisco. Si empieza con un prefijo registrado a una fábrica de cámaras de Shenzhen, su cliente lo sabrá al instante.

Sus opciones para la gestión de la OUI

Ofrezco tres enfoques en función de su presupuesto y volumen:

Opción A: Utilizar nuestra OUI neutral. Loyalty-Secu ha registrado nuestro propio bloque OUI en el IEEE. Cuando su cliente lo busque, verá “Loyalty-Secu Technology”, un fabricante profesional de electrónica. Esto es lo suficientemente limpio para la mayoría de los proyectos.

Opción B: Registre su propia OUI. Por unos $3,000-$4,000 USD, puede registrar su propio bloque OUI directamente con IEEE. Esto significa que cada cámara que nos compre se envía con su prefijo MAC. Cuando alguien lo busque, verá el nombre de su empresa. Este es el estándar de oro para la protección de la marca.

Opción C: Utilizar una OUI privada/aleatoria. En algunos casos, puedo asignar direcciones MAC administradas localmente. Éstas no aparecen en absoluto en la base de datos pública del IEEE. Esto funciona para redes cerradas donde los dispositivos no necesitan identificadores únicos globales.

Cómo aplico los cambios de OUI en producción

Cambiar la OUI no es algo que se haga en software después de fabricar la cámara. Se programa durante la fabricación. Cada unidad tiene su dirección MAC grabada en el chip de red durante la fase de pruebas en nuestra línea de producción. Una vez configurada, no cambia, ni siquiera tras una actualización del firmware o un restablecimiento de fábrica.

También me aseguro de que el rango de direcciones MAC sea secuencial y esté documentado. Le proporciono una hoja de cálculo en la que se asigna cada número de serie a su dirección MAC. Esto ayuda a su equipo de soporte a solucionar problemas de red sin tener que adivinar.

La doble comprobación ONVIF + OUI

Los departamentos de TI inteligentes no sólo comprueban una cosa. Comprueban la MAC OUI y el descriptor de dispositivo ONVIF a la vez. Si la MAC dice “Marca X”, pero el descubrimiento ONVIF dice “Shenzhen Fábrica Y”, el juego ha terminado. Es por eso que siempre manejo ambos al mismo tiempo. Me aseguro de que cada identificador - MAC, ONVIF, UPnP, cabeceras RTSP, Cadenas del servidor HTTP 9 - todos cuentan la misma historia de marca.

Este nivel de coherencia es lo que diferencia un verdadero programa de marca blanca de un intercambio barato de logotipos.

Conclusión

La verdadera marca blanca va mucho más allá de un cambio de logotipo. Requiere reconstrucciones de firmware a nivel de kernel, personalización de OUI, cambio de marca de aplicaciones y limpieza total de protocolos: cada capa debe contar la historia de su marca. Póngase en contacto conmigo para iniciar su proyecto de firmware limpio.

1. Herramienta oficial ONVIF Device Manager para el descubrimiento de cámaras de red. ︎ 2. Explanation of Universal Plug and Play network discovery protocol. ︎ 3. How DHCP automates IP address assignment on local networks. ︎ 4. Apple Developer Program for publishing white-label iOS apps. ︎ 5. Google Play Console for publishing branded Android security apps. ︎ 6. Overview of peer-to-peer networking for cloud camera access. ︎ 7. IEEE Registration Authority for MAC OUI assignments. ︎ 8. Public IEEE OUI lookup tool for identifying device manufacturers. ︎ 9. MDN Web Docs on HTTP Server header configuration. ︎